Rīku apvienošana un lietošana kopā

Mēs esam SysInternals sērijas beigās, un ir pienācis laiks apturēt visu, runājot par visiem mazajiem komunālajiem pakalpojumiem, kurus mēs nesedzējām pirmajās deviņās stundās. Šajā komplektā noteikti ir daudz rīku.

SKOLAS NAVIGĀCIJA- Kādi ir SysInternals rīki un kā tos lietojat?

- Process Explorer izpratne

- Process Explorer izmantošana, lai novērstu un diagnosticētu

- Procesa monitora izpratne

- Procesa monitora izmantošana, lai novērstu un atrastu reģistra sistēmas

- Izmantojot Autoruns, lai risinātu palaišanas procesus un ļaunprātīgu programmatūru

- BgInfo izmantošana sistēmas informācijas parādīšanai darbvirsmā

- PsTools izmantošana citu datoru vadīšanai no komandrindas

- Failu, mapju un disku analīze un pārvaldīšana

- Rīku apvienošana un lietošana kopā

Mēs esam iemācījušies, kā izmantot Process Explorer, lai novērstu traucējošos procesus sistēmā un Process Monitor, lai redzētu, ko viņi dara zem pārsega. Mēs esam uzzinājuši par Autoruns, kas ir viens no spēcīgākajiem rīkiem, lai risinātu ļaunprātīgas programmatūras infekcijas, un PsTools, lai kontrolētu citus datorus no komandrindas.

Šodien mēs gatavojamies segt pārējos komplekta komunālos pakalpojumus, kurus var izmantot dažādiem mērķiem, sākot no tīkla savienojumu skatīšanas līdz efektīvu atļauju saņemšanai failu sistēmas objektos..

Bet vispirms mēs ejam caur hipotētisku piemēru scenāriju, lai redzētu, kā jūs varētu izmantot vairākus instrumentus, lai atrisinātu problēmu un veiktu kādu pētījumu par to, kas notiek.

Kuru rīku vajadzētu izmantot?

Darbam vienmēr nav tikai viens rīks - daudz labāk tos izmantot kopā. Šeit ir piemērs, lai sniegtu jums priekšstatu par to, kā jūs varētu novērst izmeklēšanu, lai gan ir vērts atzīmēt, ka ir vairāki veidi, kā noskaidrot, kas notiek. Tas ir tikai ātrs piemērs, lai palīdzētu ilustrēt, un tas nekādā ziņā nav precīzs saraksts, kas jāievēro.

Scenārijs: sistēma darbojas lēni, aizdomas par ļaunprātīgu programmatūru

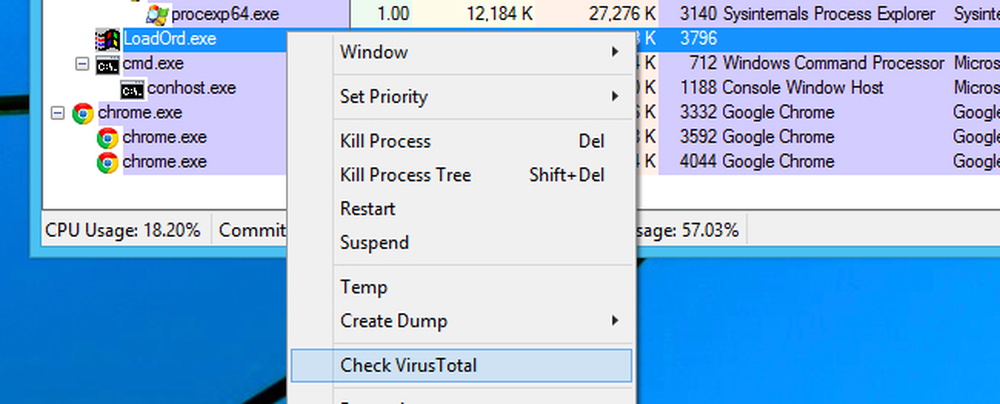

Pirmā lieta, kas jums jādara, ir atvērt procesu Explorer un redzēt, kādi procesi izmanto resursus sistēmā. Kad esat identificējis procesu, jums vajadzētu izmantot procesora pārlūkprogrammas iebūvētos rīkus, lai pārbaudītu, kādi procesi faktiski ir, pārliecinieties, vai tas ir likumīgs, un pēc izvēles skenēt šo procesu vīrusiem, izmantojot iebūvēto VirusTotal integrāciju.

Šis process patiesībā ir SysInternals lietderība, bet, ja tā nav, mēs to pārbaudītu.

Šis process patiesībā ir SysInternals lietderība, bet, ja tā nav, mēs to pārbaudītu. Piezīme: ja jūs patiešām domājat, ka var būt ļaunprātīga programmatūra, bieži vien ir lietderīgi atvienot vai atspējot interneta piekļuvi šai iekārtai, kamēr traucējummeklēšana ir notikusi, lai gan vispirms varbūt vēlaties veikt VirusTotal meklēšanu. Pretējā gadījumā ļaunprātīga programmatūra var lejupielādēt vairāk ļaunprātīgu programmatūru vai pārsūtīt vairāk informācijas.

Ja process ir pilnīgi leģitīms, nogaliniet vai restartējiet pārkāpumu, un šķērsojiet pirkstus, ka tas bija fluke. Ja nevēlaties, lai šis process sāktu, varat to atinstalēt vai izmantot Autoruns, lai apturētu procesu no ielādes sākšanas.

Ja tas neatrisina problēmu, iespējams, ir laiks izvilkt Process Monitor un analizēt jau identificētos procesus un noskaidrot, ko viņi mēģina piekļūt. Tas var dot jums norādes par to, kas patiešām notiek - varbūt process mēģina piekļūt reģistra atslēgai vai failam, kas nepastāv, vai tam nav piekļuves, vai varbūt tikai mēģina nolaupīt visus jūsu failus un dariet daudz skicīgu lietu, piemēram, piekļūt informācijai, ko tā, iespējams, nevajadzētu, vai skenējot visu disku bez pamatota iemesla.

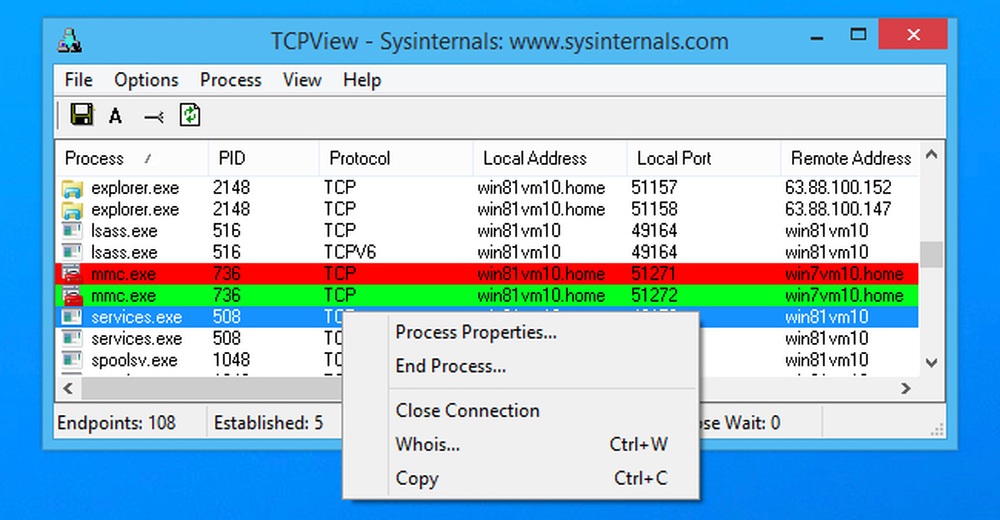

Turklāt, ja jums ir aizdomas, ka lietojumprogramma ir savienota ar kaut ko, kas tai nevajadzētu, kas ir ļoti izplatīta spiegprogrammatūras gadījumā, jūs izvelciet TCPView utilītu, lai pārbaudītu, vai tas tā ir.

Šajā brīdī jūs varētu noteikt, ka process ir ļaunprātīga programmatūra vai crapware. Katrā ziņā jūs to nevēlaties. Varat palaist cauri atinstalēšanas procesam, ja tie ir norādīti sarakstā Vadības paneļa atinstalēšanas programmu saraksts, bet daudzas reizes tās nav uzskaitītas vai nav pareizi sakopotas. Tas ir tad, kad jūs izvelkat Autoruns un atrodat visu vietu, kurā lietojumprogramma ir pievienojusies startam, un nogādājiet tos no turienes, un pēc tam izgrieziet visus failus.

Pilnīga vīrusu skenēšanas sistēma jūsu sistēmā ir noderīga, bet ļauj būt godīgam ... vairums crapware un spiegprogrammatūru tiek instalēti, lai gan tiek instalētas pretvīrusu programmas. Mūsu pieredze liecina, ka lielākā daļa pretvīrusu būs laimīgi ziņojuši par „visu skaidru”, kamēr jūsu dators var gandrīz darboties spiegprogrammatūru un crapware dēļ.

TCPView

Šī lietderība ir lielisks veids, kā redzēt, kādas lietojumprogrammas datorā ir savienotas ar kādiem pakalpojumiem tīklā. Lielāko daļu šīs informācijas var redzēt komandu uzvednē, izmantojot netstat vai aprakti procesora pārlūka / monitora interfeisā, taču ir daudz vieglāk vienkārši atvērt TCPView un redzēt, kas ir savienojums ar to, kas ir.

Sarakstā redzamās krāsas ir diezgan vienkāršas un līdzīgas citiem komunālajiem pakalpojumiem - spilgti zaļš nozīmē, ka savienojums tikai parādījās, sarkans nozīmē, ka savienojums ir aizvērts, un dzeltens nozīmē, ka savienojums ir mainīts.

Varat arī apskatīt procesa īpašības, pārtraukt procesu, aizvērt savienojumu vai izvilkt Whois ziņojumu. Tas ir vienkāršs, funkcionāls un ļoti noderīgs.

Piezīme: Pirmo reizi ielādējot TCPView, jūs varat redzēt vairākus savienojumus no [Sistēmas process] uz visām interneta adresēm, bet tas parasti nav problēma. Ja visi savienojumi ir TIME_WAIT stāvoklī, tas nozīmē, ka savienojums tiek aizvērts, un nepastāv process, lai piešķirtu savienojumu, tāpēc tiem būtu jāpiešķir PID 0, jo nav PID, lai to piešķirtu.

Parasti tas notiek, kad esat pievienojis TCPView pēc tam, kad esat pievienojis daudzām lietām, bet tas ir jāizbeidz pēc tam, kad visi savienojumi ir aizvērti un jums ir atvērts TCPView.

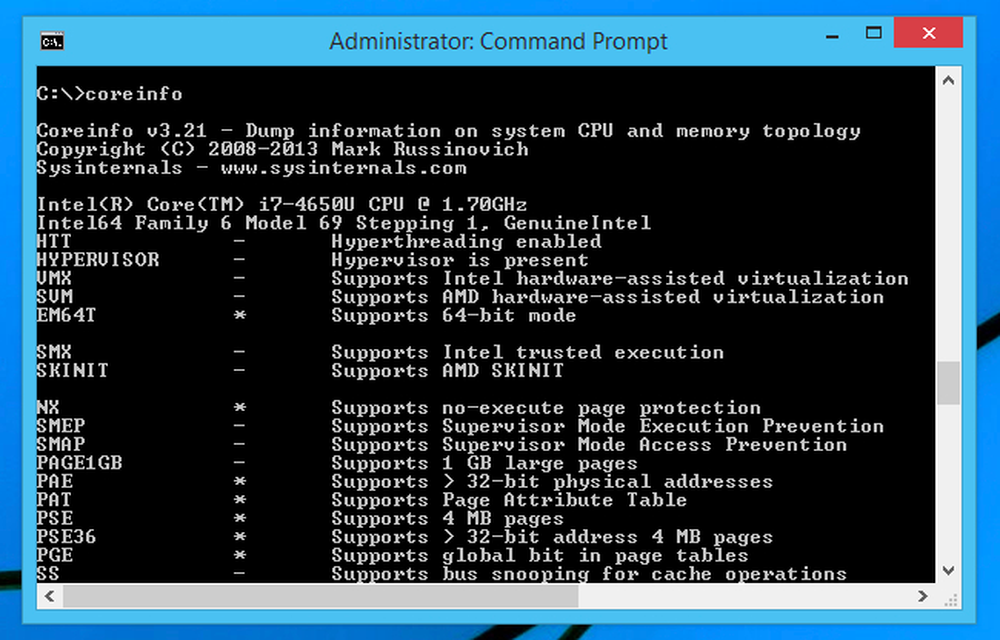

Coreinfo

Parāda informāciju par sistēmas CPU un visām funkcijām. Kādreiz domājāt, vai jūsu CPU ir 64 bitu vai ja tā atbalsta datorizētu virtualizāciju? Jūs varat redzēt visu, un daudz, daudz vairāk ar coreinfo lietderību. Tas var būt patiešām noderīgi, ja vēlaties redzēt, vai vecāks dators var palaist Windows 64 bitu versiju vai nē.

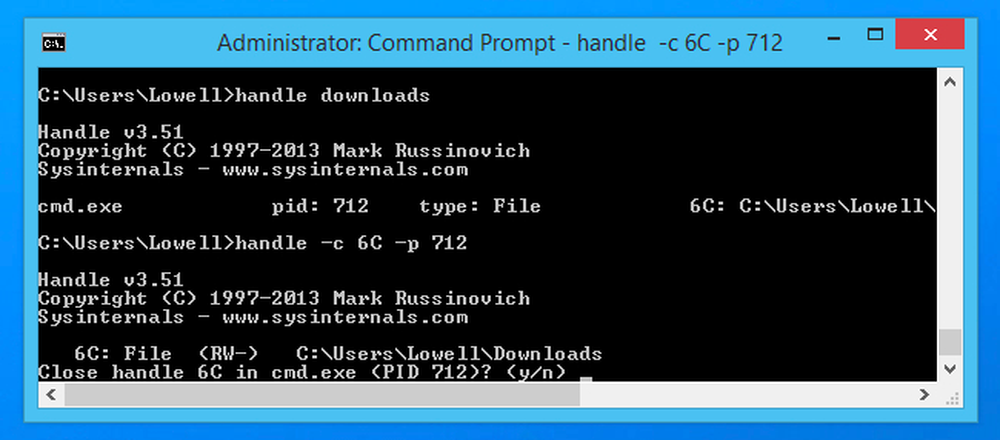

Rokturis

Šī lietderība dara to pašu, ko Process Explorer - jūs varat ātri meklēt, lai noskaidrotu, kurš process ir atvērts rokturis, kas bloķē piekļuvi resursam vai dzēš resursu. Sintakse ir diezgan vienkārša:

rokturi

Un, ja vēlaties aizvērt rokturi, jūs varat izmantot heksadecimālo roktura kodu (ar -c) sarakstā kopā ar procesa ID (p slēdzi), lai to aizvērtu.

rokturis -c -p

Šim uzdevumam, iespējams, ir daudz vieglāk izmantot Process Explorer.

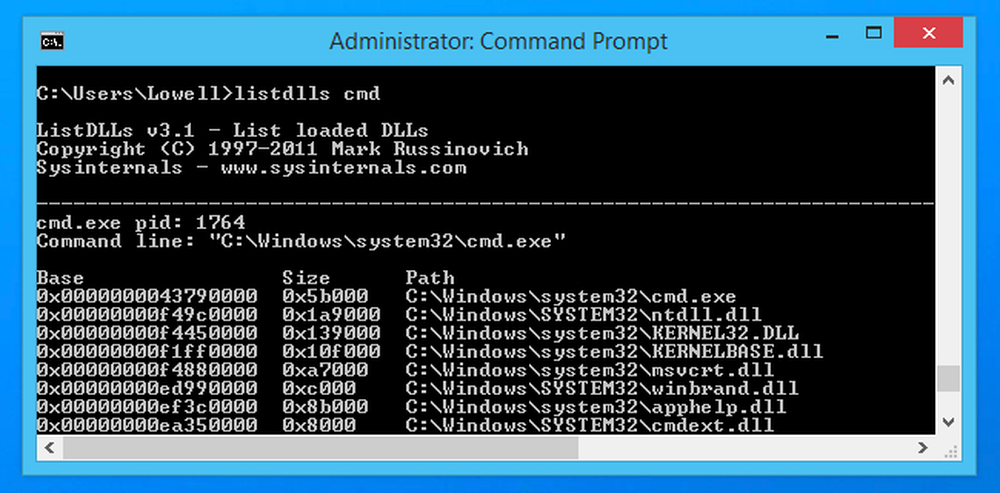

ListDlls

Tāpat kā Process Explorer, šī lietderība uzskaita DLL, kas tiek ielādēti kā procesa daļa. Protams, Process Explorer ir daudz vieglāk izmantot.

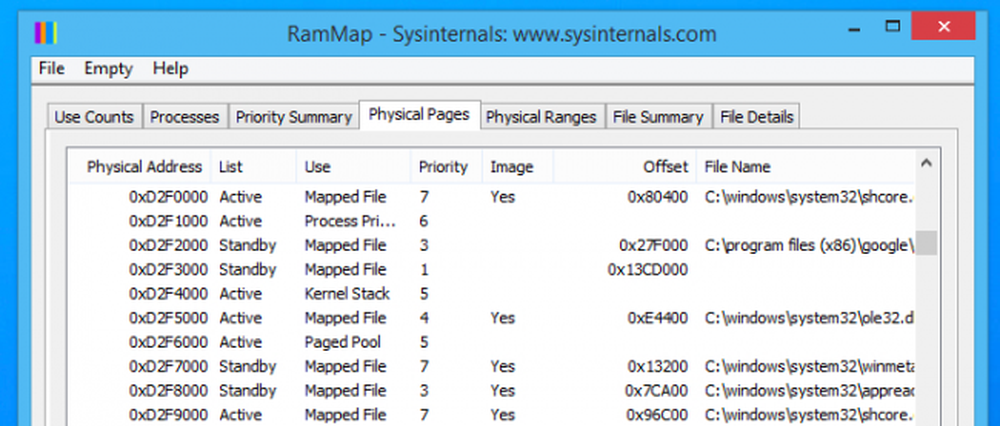

RamMap

Šī utilīta analizē jūsu fiziskās atmiņas izmantošanu, izmantojot dažādus veidus, kā vizualizēt atmiņu, tostarp ar fiziskām lapām, kur var redzēt atrašanās vietu RAM, kuru katra izpildāmā versija ir ielādēta.

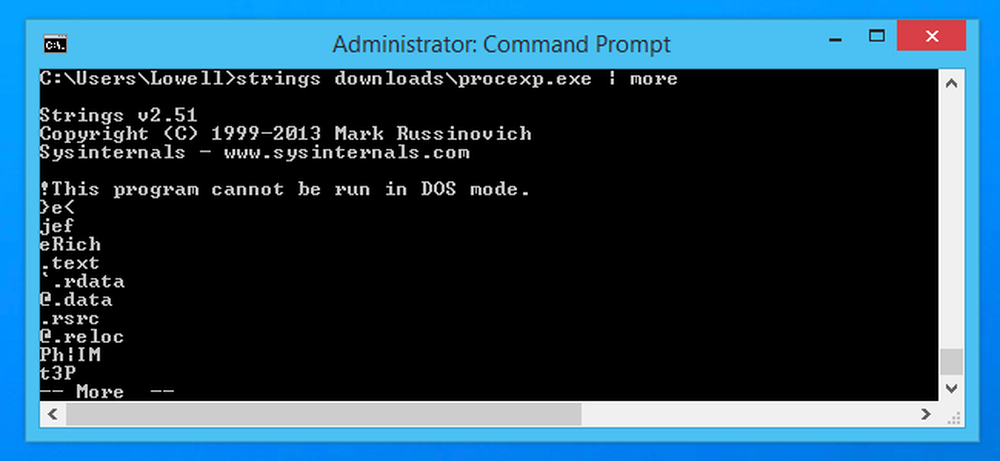

Stīgas atrod cilvēka lasāmu tekstu lietojumprogrammās un DLL

Ja kādā programmatūras pakotnē redzat dīvainu URL kā virkni, ir pienācis laiks uztraukties. Kā jūs redzētu šo dīvaino virkni? Izmantojot virknes utilītu no komandrindas (vai izmantojot funkciju Process Explorer).

Nākamā lapa: Auto Logon un ShellRunAs konfigurēšana