SSH iestatīšana maršrutētājam drošai Web piekļuvei no jebkuras vietas

Savienojuma izveide ar internetu no Wi-Fi karstajiem punktiem, darbā vai citur ārpus mājām pakļauj jūsu datus nevajadzīgiem riskiem. Jūs varat viegli konfigurēt savu maršrutētāju, lai atbalstītu drošu tuneli un aizsargātu tālvadības pārlūku, lai uzzinātu, kā tas notiek.

Kas ir un kāpēc izveidot drošu tuneli?

Jūs varētu būt ziņkārīgs, kāpēc jūs pat gribētu izveidot drošu tuneļu no jūsu ierīcēm uz jūsu mājas maršrutētāju un kādas priekšrocības jūs gūsiet no šāda projekta. Izveidosim dažus dažādus scenārijus, kuros jūs izmantojat internetu, lai ilustrētu drošas tuneļa priekšrocības.

Pirmais scenārijs: Jūs atrodaties kafejnīcā, kas izmanto savu klēpjdatoru, lai pārlūkotu internetu, izmantojot bezmaksas Wi-Fi savienojumu. Dati atstāj Wi-Fi modemu, ceļo pa gaisu nešifrētā veidā uz Wi-Fi mezglu kafijas veikalā, un pēc tam tiek pārsūtīti uz lielāku internetu. Pārraides laikā no datora uz lielāko internetu jūsu dati ir plaši atvērti. Ikviens, kam ir Wi-Fi ierīce šajā apgabalā, var noskūpstīt jūsu datus. Tas ir tik sāpīgi viegli, ka motivēts 12 gadus vecs, kam ir klēpjdators un Firesheep kopija, varētu nostiprināt jūsu pilnvaras visa veida lietām. Tas ir tā, it kā jūs būtu telpā, kas ir piepildīta ar tikai angļu valodā runājošiem, runājot par tālruni, kas runā ķīniešu valodā. Šobrīd, kad kāds ķīniešu valodā runā ķīniešu valodā (Wi-Fi sniffer), jūsu pseido-privātums ir sagrauts.

Otrais scenārijs: Jūs atrodaties kafejnīcā, izmantojot savu klēpjdatoru, lai pārlūkotu internetu, izmantojot savu bezmaksas Wi-Fi savienojumu. Šoreiz esat izveidojis šifrētu tuneli starp jūsu klēpjdatoru un mājas maršrutētāju, izmantojot SSH. Jūsu satiksme tiek virzīta caur šo tuneli tieši no jūsu klēpjdatora uz jūsu mājas maršrutētāju, kas darbojas kā starpniekserveris. Šis cauruļvads ir necaurlaidīgs Wi-Fi sniffers, kas neredzētu neko citu kā tikai šifrētu datu plūsmu. Neatkarīgi no tā, cik liels ir uzņēmums, kāpēc Wi-Fi savienojums ir nedrošs, jūsu dati paliek šifrētā tunelī, un tikai atstāj to, tiklīdz tas ir sasniedzis jūsu mājas interneta pieslēgumu un izejas uz lielāku internetu.

Scenārijā jūs esat plaši atvērts; otrajā scenārijā varat pieteikties savā bankā vai citās privātās tīmekļa vietnēs ar tādu pašu pārliecību, kādu jūs varētu izmantot no sava mājas datora.

Lai gan mūsu piemērā mēs izmantojām Wi-Fi, jūs varētu izmantot SSH tuneli, lai nodrošinātu cietā līnija savienojumu, piemēram, lai palaistu pārlūkprogrammu attālā tīklā un caurumotu caur ugunsmūri, lai pārlūkotu tikpat brīvi, kā jūs savā mājas savienojumā.

Izklausās labi, vai ne? Tas ir neticami viegli uzstādāms, tāpēc nav laika, piemēram, tagadne - jūs varat saņemt SSH tuneli un darboties stundas laikā.

Kas jums būs nepieciešams

Ir daudz veidu, kā iestatīt SSH tuneli, lai nodrošinātu jūsu tīmekļa pārlūkošanu. Šajā apmācībā mēs koncentrējamies uz SSH tuneļa izveidošanu pēc iespējas vienkāršākā veidā ar vismazāko uztraukumu lietotājam, kas izmanto mājas maršrutētāju un Windows iekārtas. Lai sekotu līdzi mūsu apmācībai, jums būs nepieciešamas šādas lietas:

- Maršrutētājs, kas darbojas ar tomātu vai DD-WRT modificētu programmaparatūru.

- SSH klients, piemēram, PuTTY.

- SOCKS saderīga tīmekļa pārlūkprogramma, piemēram, Firefox.

Mūsu rokasgrāmatā mēs izmantosim tomātu, bet instrukcijas ir gandrīz identiskas tām, ko jūs sekotu DD-WRT, tādēļ, ja jūs izmantojat DD-WRT, lūdzu, sekojiet līdzi. Ja maršrutētājam nav modificētas programmaparatūras, pārbaudiet mūsu rokasgrāmatu par DD-WRT un Tomātu instalēšanu, pirms turpināt.

Taustiņu ģenerēšana mūsu šifrētajam tuneļam

Lai gan varētu šķist dīvaini lēkt pa labi, lai radītu atslēgas, pirms mēs pat konfigurējam SSH serveri, ja mums ir taustiņi gatavi, mēs varēsim konfigurēt serveri vienā caurlaidē.

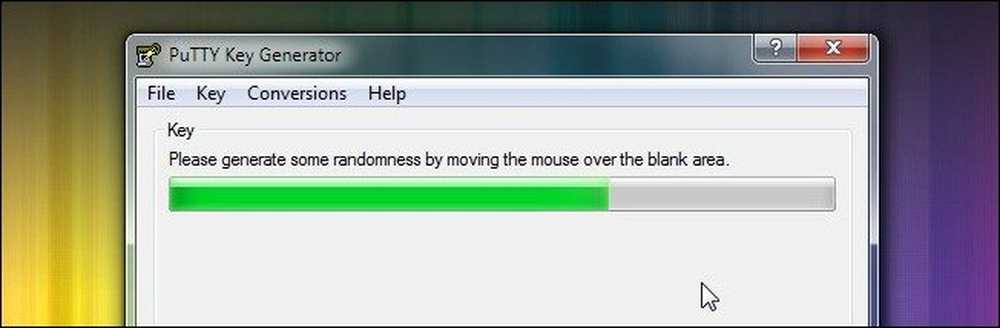

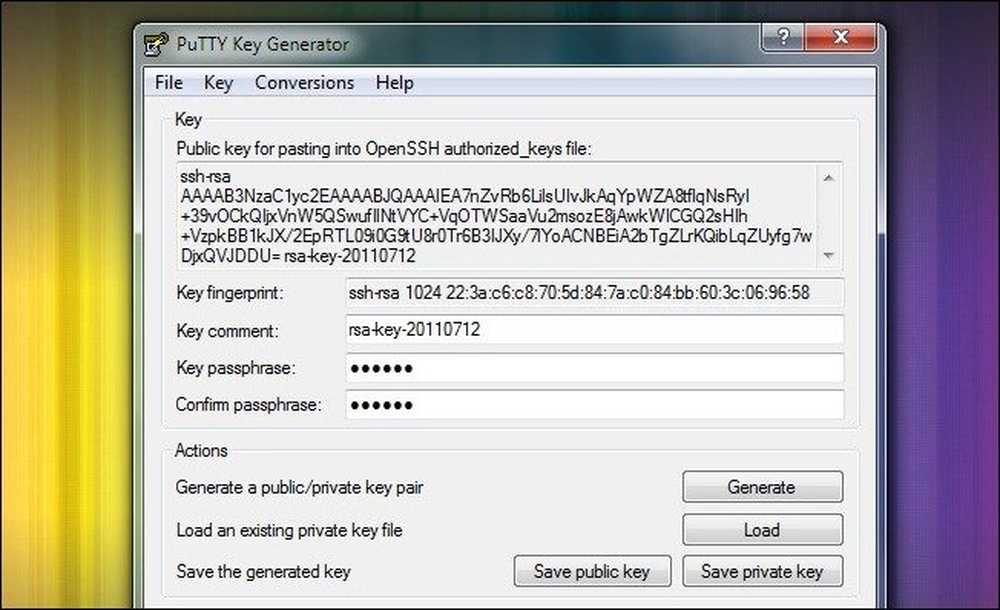

Lejupielādējiet pilnu PuTTY pakotni un izvelciet to uz izvēlēto mapi. Mapē jūs atradīsiet PUTTYGEN.EXE. Palaidiet programmu un noklikšķiniet uz Atslēga -> Izveidot atslēgu pāri. Jūs redzēsiet ekrānu, kas līdzīgs iepriekš redzamajam ekrānam; pārvietojiet peli, lai ģenerētu izlases datus atslēgu izveides procesam. Kad process ir pabeigts, loga PuTTY Key Generator logam vajadzētu izskatīties šādi; dodieties uz priekšu un ievadiet spēcīgu paroli:

Kad esat pievienojis paroli, dodieties uz priekšu un noklikšķiniet uz Saglabāt privāto atslēgu. Novietojiet iegūto .PPK failu kaut kur droši. Kopējiet un ielīmējiet lodziņu “Publiskā atslēga ielīmēšanai…” pagaidu TXT dokumentā.

Ja plānojat izmantot vairākas ierīces ar savu SSH serveri (piemēram, klēpjdators, netbook un viedtālrunis), katrai ierīcei ir jāizveido atslēgu pāri. Iet uz priekšu un ģenerējiet, paroli un saglabājiet vajadzīgos papildu atslēgu pārus. Pārliecinieties, ka kopējat un ielīmēt katru jauno publisko atslēgu savā pagaidu dokumentā.

Maršrutētāja konfigurēšana SSH

Gan Tomatam, gan DD-WRT ir iebūvēti SSH serveri. Tas ir awesome divu iemeslu dēļ. Pirmkārt, tas bija milzīgs sāpes telnetam jūsu maršrutētājam, lai manuāli instalētu SSH serveri un konfigurētu to. Otrkārt, tāpēc, ka jūsu SSH serveris tiek izmantots maršrutētājam (kas, iespējams, patērē mazāk enerģijas nekā spuldze), jums nekad nav jāaiziet no galvenā datora tikai uz viegla SSH servera.

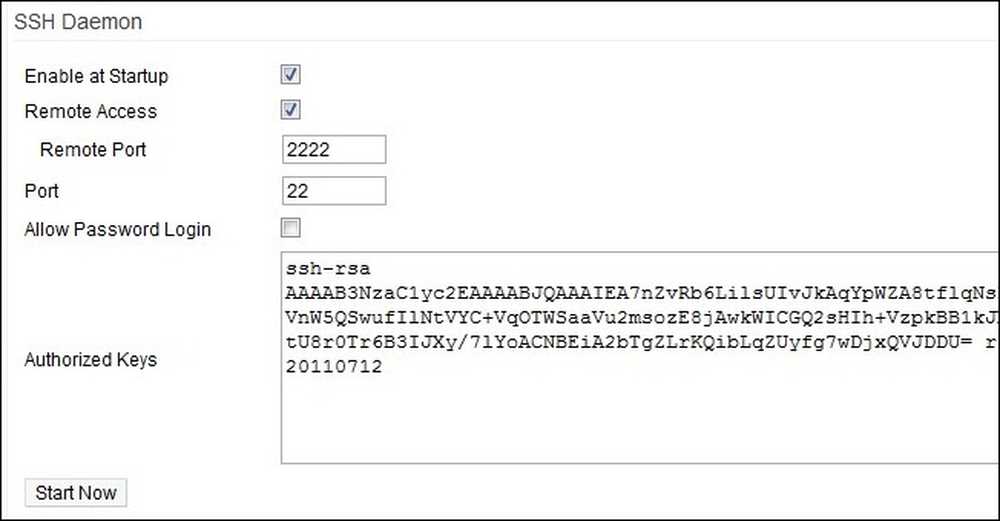

Atveriet tīmekļa pārlūkprogrammu ierīcē, kas ir savienota ar jūsu vietējo tīklu. Virzieties uz maršrutētāja tīmekļa saskarni, jo mūsu maršrutētājs-Linksys WRT54G, kas darbojas ar tomātu, adrese ir http://192.168.1.1. Piesakieties tīmekļa saskarnē un dodieties uz Administrācija -> SSH dēmons. Tur jums ir jāpārbauda abi Iespējot startēšanas režīmā un Attālā piekļuve. Jūs varat mainīt tālvadības portu, ja vēlaties, bet vienīgais labums, ko tas dara, ir tas, ka tas nedaudz traucē iemeslu, kāpēc ports ir atvērts, ja kāds portu skenē. Noņemiet atzīmi Atļaut paroli. Mēs neizmantosim paroli, lai piekļūtu maršrutētājam no tālienes, mēs izmantosim atslēgu pāri.

Ielīmējiet publisko atslēgu (-as), ko esat izveidojis apmācības pēdējā daļā Autorizētās atslēgas lodziņā. Katram taustiņam jābūt savam ierakstam, ko atdala rindas pārtraukums. Taustiņu pirmā daļa ssh-rsa ir ļoti svarīgs. Ja to neiekļaujiet ar katru publisko atslēgu, tie parādīsies nederīgi SSH serverim.

Klikšķis Sākt tagad un pēc tam ritiniet uz leju līdz saskarnes apakšai un noklikšķiniet uz Saglabāt. Šajā brīdī jūsu SSH serveris darbojas un darbojas.

Tālvadības datora konfigurēšana, lai piekļūtu SSH serverim

Tādā gadījumā notiek maģija. Jums ir atslēgu pāris, jums ir izveidots un darbojas serveris, bet nevienam no tiem nav nekādas vērtības, ja vien jūs nevarat attālināti izveidot savienojumu no lauka un tuneļa savā maršrutētājā. Laiks bust out mūsu uzticamo neto grāmatu, kurā darbojas sistēma Windows 7 un kas darbojas.

Pirmkārt, kopējiet to PuTTY mapi, kuru izveidojāt savam citam datoram (vai vienkārši lejupielādējiet un atkal noņemiet to). No šejienes visas instrukcijas ir koncentrētas uz attālo datoru. Ja jūsu mājas datorā darbojāt PuTTy Key Generator, pārliecinieties, ka pārējā apmācības laikā esat pārslēdzies uz savu mobilo datoru. Pirms nokārtot, jums arī jāpārliecinās, ka jums ir izveidots .PPK faila kopija. Pēc tam, kad esat ieguvis PuTTy, un .PPK rokā, mēs esam gatavi turpināt.

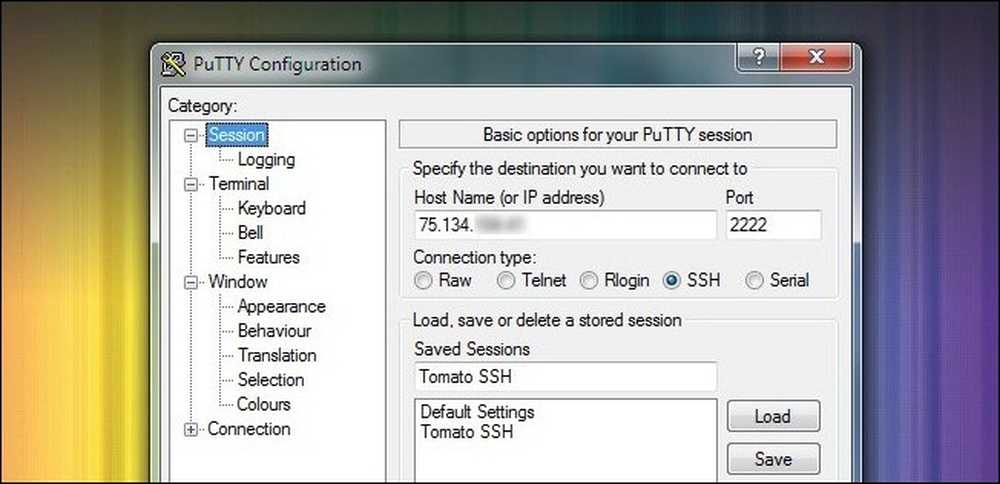

Uzsākt PuTTY. Pirmais redzamais ekrāns ir Sesija ekrānā. Šeit jums jāievada mājas interneta savienojuma IP adrese. Tas nav jūsu maršrutētāja IP vietējā LAN, tas ir jūsu modema / maršrutētāja IP, kā to redz ārējā pasaule. To var atrast, apskatot galveno statusa lapu maršrutētāja tīmekļa saskarnē. Mainiet portu uz 2222 (vai neatkarīgi no tā, ko nomainījāt SSH Daemon konfigurācijas procesā). Pārliecinies Tiek pārbaudīts SSH. Iet uz priekšu un dodiet sesijai nosaukumu lai jūs varētu saglabājiet to izmantošanai nākotnē. Mēs nosaukām mūsu Tomato SSH.

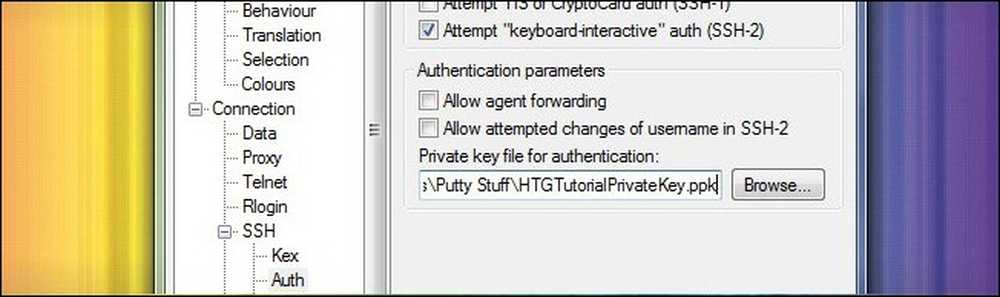

Pārvietojieties, izmantojot kreiso pusi, līdz Savienojums -> Aut. Šeit jums ir nepieciešams noklikšķināt uz pogas Pārlūkot un atlasīt .PPK failu, kuru esat saglabājis un nodevis tālvadības iekārtai.

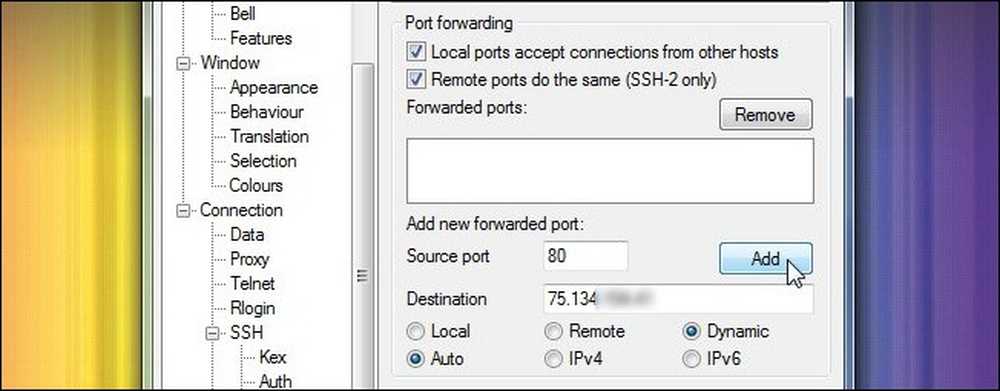

Kamēr atrodaties SSH apakšizvēlnē, turpiniet līdz SSH -> Tuneļi. Šeit mēs konfigurēsim PuTTY, lai tā darbotos kā jūsu mobilā datora starpniekserveris. Pārbaudiet abas kastes zem Ostas pāradresācija. Zemāk Pievienojiet jaunu nosūtīto portu sadaļā, ievadiet 80 Avota ports un maršrutētāja IP adresi Galamērķis. Pārbaudiet Automātiski un Dinamisks pēc tam noklikšķiniet uz Pievienot.

Veiciet dubultu pārbaudi, vai ieraksts ir parādīts Pārsūtītās ostas lodziņā. Virzieties atpakaļ Sesijas sadaļā un noklikšķiniet uz Saglabāt vēlreiz, lai saglabātu visus konfigurācijas darbus. Tagad noklikšķiniet uz Atvērt. PuTTY sāks termināla logu. Šajā brīdī jūs varat saņemt brīdinājumu, ka servera resursdatora atslēga nav reģistrā. Iet uz priekšu un apstipriniet, ka uzticaties uzņēmējam. Ja jūs uztraucaties par to, jūs varat salīdzināt pirkstu nospiedumu virkni, kas tiek sniegta brīdinājuma ziņojumā ar pirkstu nospiedumu no atslēgas, ko radījāt, ielādējot to PuTTY Key Generator. Kad esat atvēris PuTTY un noklikšķinājis, izmantojot brīdinājumu, jums vajadzētu redzēt šādu ekrānu:

Terminālī būs tikai divas lietas. Pēc pieteikšanās uzvednes tipa sakne. Pēc ieejas frāzes ievadiet savu RSA atslēgu atslēgu-šī ir parole, ko izveidojāt pirms dažām minūtēm, kad radījāt atslēgu, nevis maršrutētāja paroli. Maršrutētāja slodze tiks ielādēta un jūs esat pabeidzis komandu uzvednē. Jūs izveidojāt drošu savienojumu starp PuTTY un jūsu mājas maršrutētāju. Tagad mums ir jāiesniedz pieteikumi, kā piekļūt PuTTY.

Piezīme. Ja vēlaties vienkāršot procesu par cenu, kas nedaudz samazina jūsu drošību, varat izveidot atslēgas atslēgu bez paroles un iestatīt PuTTY, lai pieteiktos uz root kontu automātiski (varat pārslēgt šo iestatījumu sadaļā Savienojumi -> Dati -> Automātiska pieteikšanās ). Tas samazina PuTTY savienojuma procesu, vienkārši atverot lietotni, ielādējot profilu un noklikšķinot uz Atvērt.

Pārlūka konfigurēšana, lai izveidotu savienojumu ar PuTTY

Šajā apmācības brīdī jūsu serveris darbojas un darbojas, jūsu dators ir savienots ar to, un paliek tikai viens solis. Jums ir jāpasaka svarīgākajām lietojumprogrammām, lai izmantotu PuTTY kā starpniekserveri. Jebkuru pieteikumu, kas atbalsta SOCKS protokolu, var saistīt ar PuTTY, piemēram, Firefox, mIRC, Thunderbird un uTorrent, lai nosaukt dažus, ja neesat pārliecināts, vai lietojumprogramma atbalsta SOCKS izgriešanu opciju izvēlnēs vai skatiet dokumentāciju. Tas ir kritisks elements, kuru nevajadzētu aizmirst: visas jūsu datplūsmas nav nokārtotas caur PuTTY starpniekserveri; to jābūt pievienots SOCKS serverim. Piemēram, jums var būt tīmekļa pārlūkprogramma, kurā jūs ieslēdzāt SOCKS un tīmekļa pārlūkprogrammu, kurā jūs gan neesat to pašu mašīnu, bet arī šifrētu datplūsmu un nevienu.

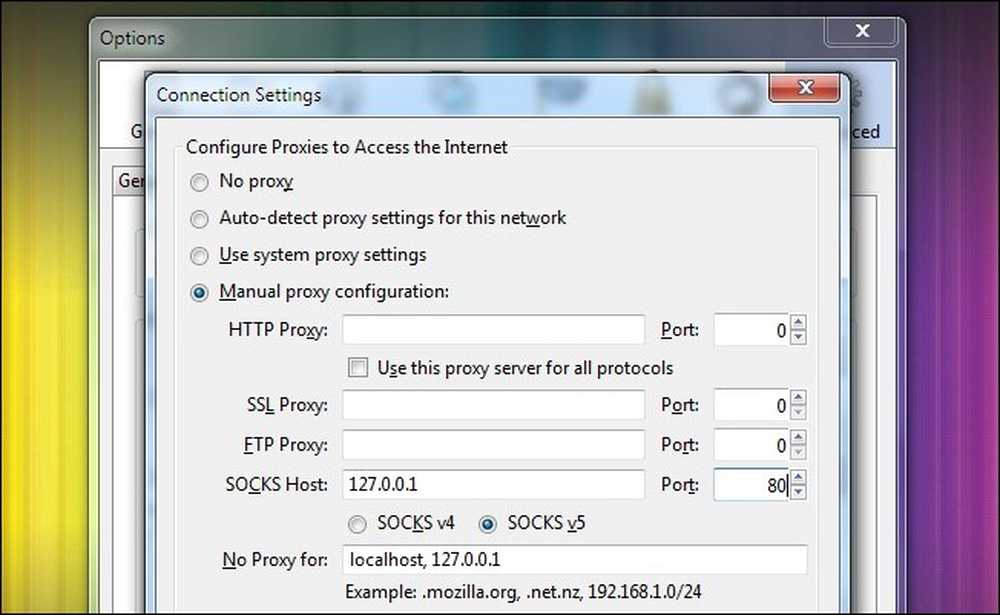

Mūsu nolūkiem mēs vēlamies nodrošināt mūsu tīmekļa pārlūkprogrammu Firefox Portable, kas ir pietiekami vienkārša. Firefox konfigurācijas process nozīmē praktiski jebkuru programmu, kas jums būs nepieciešama, lai pievienotu SOCKS informāciju. Palaidiet Firefox un dodieties uz Iespējas -> Papildu -> Iestatījumi. No iekšpuses Savienojuma iestatījumi izvēlnē izvēlieties Manuāla starpniekservera konfigurācija un zem SOCKS Host plug in 127.0.0.1-jūs pieslēdzaties PuTTY lietojumprogrammai, kas darbojas jūsu vietējā datorā, tāpēc jums ir jāievieto vietējais resursdators IP, nevis jūsu maršrutētāja IP, kā jūs esat ievietojis katrā slotā. Iestatiet portu 80, un noklikšķiniet uz labi.

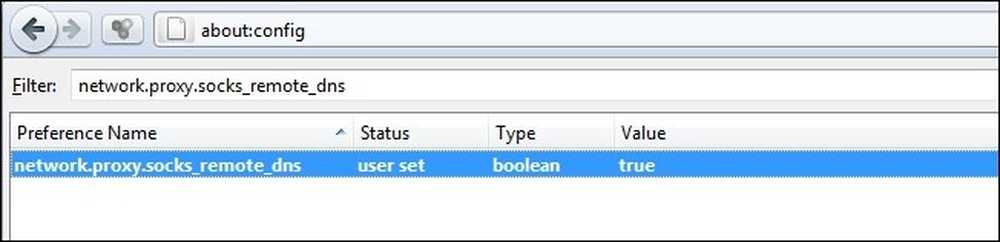

Mums ir viena niecīga neliela kniebiens, lai to izmantotu pirms mēs visi esam iestatījuši. Pēc noklusējuma Firefox nepieprasa DNS pieprasījumus caur starpniekserveri. Tas nozīmē, ka jūsu satiksme vienmēr būs šifrēta, bet kāds, kas savieno savienojumu, redzēs visus jūsu pieprasījumus. Viņi zinātu, ka tu esi Facebook.com vai Gmail.com, bet viņi nevarētu redzēt neko citu. Ja jūs vēlēsieties maršrutēt DNS pieprasījumus, izmantojot SOCKS, jums tas jāieslēdz.

Tips par: config adreses joslā noklikšķiniet uz “Es būšu uzmanīgs, es apsolu!”, ja saņemsiet stingru brīdinājumu par to, kā jūs varat pārlūkot pārlūkprogrammu. Ielīmēt network.proxy.socks_remote_dns iekšā Filtrēt: lodziņā un pēc tam ar peles labo pogu noklikšķiniet uz tīkla.proxy.socks_remote_dns un Pārslēgt to Tiesa. No šejienes gan jūsu pārlūkošana, gan DNS pieprasījumi tiks nosūtīti caur SOCKS tuneli.

Lai gan mēs konfigurējam savu pārlūkprogrammu SSH-all-the-time, jūs varat viegli pārslēgt iestatījumus. Firefox ir ērts paplašinājums, FoxyProxy, kas padara to ļoti viegli pārslēgt starpniekserverus. Tā atbalsta konfigurācijas opciju tonnas, piemēram, pārslēgšanos starp pilnvarām, pamatojoties uz jūsu domēnu, apmeklētajām vietnēm utt. Ja vēlaties, lai jūsu starpniekservera pakalpojums būtu viegli un automātiski izslēgts, pamatojoties uz to, vai esat piemēram, FoxyProxy jūs esat apmeklējis. Chrome lietotāji vēlēsies pārbaudīt Proxy Switchy! līdzīgu funkcionalitāti.

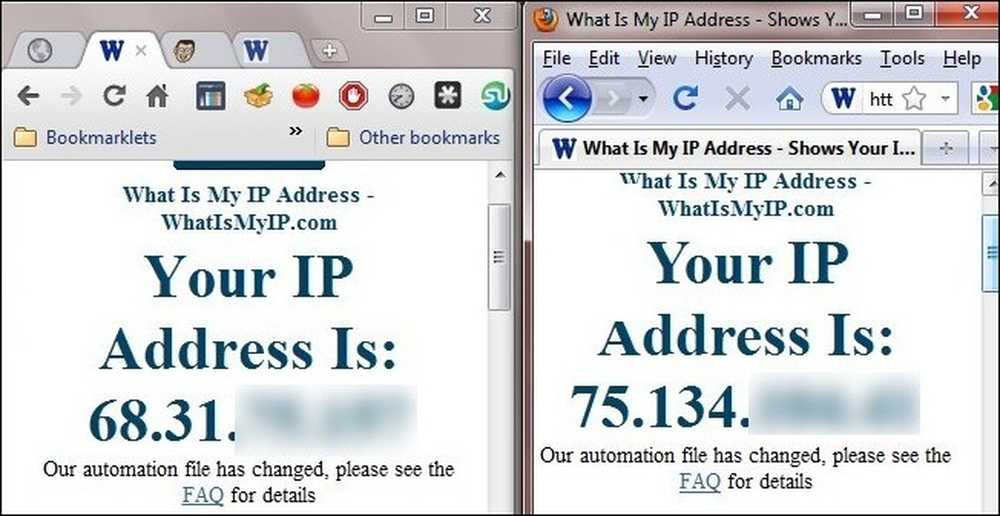

Redzēsim, vai viss strādāja kā plānots, vai mēs? Lai pārbaudītu lietas, mēs atvērām divas pārlūkprogrammas: Chrome (redzams pa kreisi), bez tuneļa un Firefox (redzams pa labi), tikko konfigurēts tuneļa lietošanai.

Pa kreisi mēs redzam Wi-Fi mezgla IP adresi, ar kuru mēs savienojamies, un labajā pusē, no mūsu SSH tuneļa, mēs redzam mūsu tālējā maršrutētāja IP adresi. Visa Firefox datplūsma tiek maršrutēta caur SSH serveri. Panākumi!

Vai ir gals vai triks tālvadības nodrošināšanai? Izmantot SOCKS serveri / SSH ar konkrētu lietotni un mīlu to? Nepieciešama palīdzība, lai noskaidrotu, kā šifrēt datplūsmu? Klausīsimies par to komentāros.