SafetyNet paskaidrojums Kāpēc Android Pay and Other Apps nedarbojas iesakņojušās ierīcēs

Android ierīces sakņu izmantošana ļauj piekļūt plašākai lietojumprogrammu klāstam un dziļākai piekļuvei Android sistēmai. Taču dažas lietotnes, piemēram, Google Android Pay-Pay, vispār nedarbosies sakņotā ierīcē.

Google izmanto kaut ko, ko sauc par SafetyNet, lai noteiktu, vai jūsu ierīce ir iesakņojusies vai nē, un bloķē piekļuvi šīm funkcijām. Google nav vienīgā, vai arī daudzas trešās puses lietotnes nedarbosies uz iesakņojušām Android ierīcēm, lai gan tās var pārbaudīt saknes klātbūtni citos veidos.

SafetyNet: Kā Google zina, ka esat piesaistījis savu Android tālruni

Android ierīces piedāvā “SafetyNet API”, kas ir daļa no Google Play pakalpojumu slāņa, kas instalēts Google apstiprinātās Android ierīcēs. Šī API “nodrošina piekļuvi Google pakalpojumiem, kas palīdz novērtēt Android ierīces veselību un drošību”, saskaņā ar Google datiem. Ja esat Android izstrādātājs, lietotnē varat izsaukt šo API, lai pārbaudītu, vai ierīce, kurā darbojas, ir bojāta.

Šī SafetyNet API ir izstrādāta, lai pārbaudītu, vai ierīce ir bojāta, neatkarīgi no tā, vai tā ir lietotāja iesakņojušās, tā izmanto pielāgotu ROM vai ir inficēta, piemēram, ar zemas pakāpes ļaunprātīgu programmatūru..

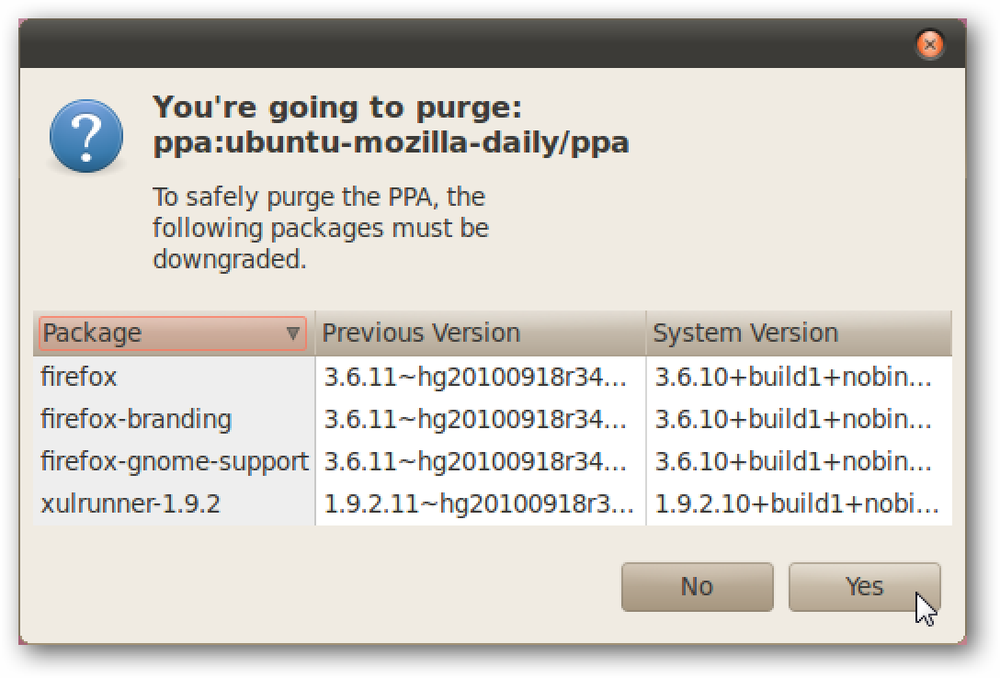

Ierīcēm, kas nosūta kopā ar Google Play veikalu un citām instalētajām lietotnēm, ir jānokārto Google Android saderības pārbaudes komplekts. Ierīces sakļaušana vai pielāgota ROM instalēšana neļauj ierīcei būt “CTS Compatible”. Tādā veidā SafetyNet API var pateikt, vai jūs esat iesakņojies, tas tikai pārbauda CTS saderību. Līdzīgi, ja saņemat Android ierīci, kas nekad nāca kopā ar Google lietotnēm, piemēram, vienu no 20 $ tabulām, kas tiek piegādātas tieši no Ķīnas rūpnīcas, tas netiks uzskatīts par „CTS saderīgu”, pat ja neesat to iesakņojis.

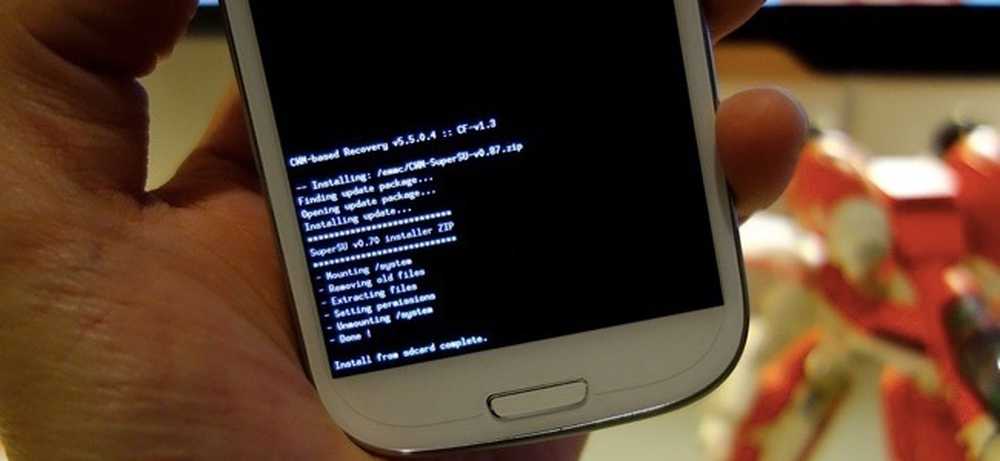

Lai iegūtu šo informāciju, Google Play pakalpojumi lejupielādē programmu ar nosaukumu “snet” un vada to fonā jūsu ierīcē. Programma apkopo datus no jūsu ierīces un regulāri to nosūta Google. Google izmanto šo informāciju dažādiem mērķiem, sākot no plašākas Android ekosistēmas attēla iegūšanas, lai noteiktu, vai jūsu ierīces programmatūra ir bojāta. Google nepaskaidro tieši to, ko meklē internets, bet tas, iespējams, snet pārbauda, vai jūsu sistēmas nodalījums ir pārveidots no rūpnīcas stāvokļa.

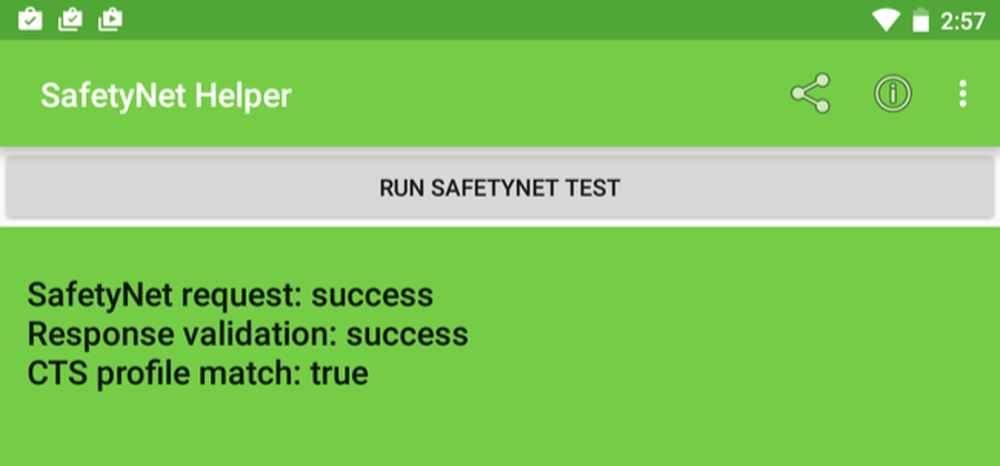

Jūs varat pārbaudīt ierīces SafetyNet statusu, lejupielādējot lietotni, piemēram, SafetyNet Helper paraugu vai SafetyNet Playground. Lietojumprogramma vaicās Google drošības tīklam par ierīces statusu un informēs par Google servera sniegto atbildi.

Lai iegūtu plašāku tehnisko informāciju, izlasiet šo bloga ierakstu, ko rakstījis Cigital, programmatūras drošības kompānijas tehniskais stratēģis John Kozyrakis. Viņš izraka SafetyNet un vairāk paskaidro, kā tas darbojas.

Tas ir līdz App

Drošības tīkls ir neobligāts lietotņu izstrādātājiem, un lietotņu izstrādātāji var izvēlēties to izmantot vai nē. SafetyNet tikai neļauj lietotnei darboties, ja lietotnes izstrādātājs nevēlas, lai tas darbotos ar iesakņojušām ierīcēm.

Lielākā daļa lietotņu vispār nepārbaudīs SafetyNet API. Pat lietojumprogramma, kas pārbauda SafetyNet API līdzīgu testu lietotnes, vairs nedarbosies, ja saņems sliktu atbildi. Lietojumprogrammas izstrādātājam ir jāpārbauda SafetyNet API un jāiesaka lietotnei atteikties darboties, ja tā uzzina, ka jūsu ierīces programmatūra ir modificēta. Google paša Android Pay app ir labs piemērs.

Android Pay nedarbosies iesakņojušās ierīcēs

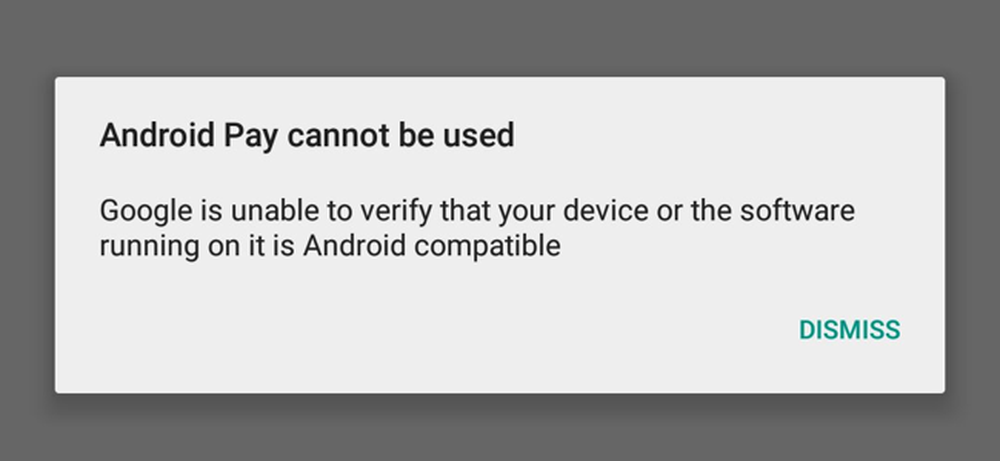

Google Android Pay mobilo maksājumu risinājums vispār nedarbojas uz iesakņojušām Android ierīcēm. Mēģiniet to sākt, un jūs vienkārši redzēsiet ziņojumu, kurā teikts: “Android Pay nevar izmantot. Google nevar pārbaudīt, vai jūsu ierīce vai programmatūra, kas darbojas ar to, ir saderīga ar Android. "

Tas nav tikai par sakņu iesākšanu, un, protams, pielāgota ROM paliks jums arī šī prasība. Drošības tīkla API apgalvo, ka tā nav „Android saderīga”, ja izmantojat pielāgotu ROM, kuru ierīce nesaņēma.

Atcerieties, ka tas ne tikai atklāj saknes. Ja jūsu ierīce ir inficēta ar kādu sistēmas līmeņa ļaunprātīgu programmatūru, kas spēja spiegot par Android Pay un citām lietotnēm, SafetyNet API arī neļautu Android Pay no darbības, kas ir laba lieta.

Ierīces sakņu pārraušana Android parasto drošības modeli. Android Pay parasti aizsargā jūsu maksājumu datus, izmantojot Android smilškastes funkcijas, bet lietotnes var izkļūt no sakņu ierīces smilšu kastē. Google nav iespējams uzzināt, cik droša Android Pay būtu konkrētā ierīcē, ja tā ir sakņojusies vai palaist nezināmu pielāgotu ROM, lai viņi to bloķētu. Android Pay inženieris paskaidroja problēmu XDA izstrādātāju forumā, ja vēlaties uzzināt vairāk.

Citi veidi, kā lietotnes var noteikt sakni

SafetyNet ir tikai viens veids, kā lietotne var pārbaudīt, vai tā darbojas uz iesakņojušās ierīces. Piemēram, Samsung ierīces ietver drošības sistēmu ar nosaukumu KNOX. Ja jūs ieslēdzat ierīci, tiek pārtraukta KNOX drošība. Samsung Pay, Samsung mobilā maksājuma lietotne, atsakās darboties iesakņojušās ierīcēs. Šim nolūkam Samsung izmanto KNOX, bet tas var tikpat labi izmantot SafetyNet.

Tāpat daudzas trešo pušu lietotnes bloķēs jūs to izmantošanu, un ne visas no tām lieto SafetyNet. Tie var tikai pārbaudīt, vai ierīcē ir zināmas sakņu lietotnes un procesi.

Ir grūti atrast atjauninātu lietojumprogrammu sarakstu, kas nedarbojas, ja ierīce ir iesakņojusies. Tomēr RootCloak piedāvā vairākus sarakstus. Šie saraksti var būt novecojuši, bet tie ir labākie, kurus mēs varam atrast. Daudzas ir bankas un citas mobilo seifu lietotnes, kas bloķē piekļuvi sakņotiem tālruņiem, cenšoties aizsargāt jūsu bankas informāciju no citu lietotņu uztveršanas. Video straumēšanas pakalpojumu lietojumprogrammas var arī atteikties darboties ieslēgtā ierīcē kā sava veida DRM pasākums, mēģinot neļaut jums ierakstīt aizsargātu video straumi.

Dažas lietotnes var tikt tricked

Google spēlē kaķa un peles spēli ar SafetyNet, pastāvīgi atjauninot to, cenšoties palikt priekšā cilvēkiem, kas to apiet. Piemēram, Android izstrādātājs Chainfire ir izveidojis jaunu metodi Android ierīču iesakņošanai, nemainot sistēmas nodalījumu, kas pazīstams kā “bez sistēmas saknes”. SafetyNet sākotnēji neatklāja šādas ierīces kā bojātas, un Android Pay apstrādāts, bet SafetyNet beidzot tika atjaunināts, lai atklātu šo jauno sakņu metodi. Tas nozīmē, ka Android Pay vairs nedarbojas kopā ar sistēmisku sakni.

Atkarībā no tā, kā lietojumprogramma pārbauda root piekļuvi, iespējams, varat to triks. Piemēram, tiek ziņots, ka tiek izmantotas metodes, lai sakārtotu dažas Samsung ierīces, neizslēdzot KNOX drošību, kas ļautu jums turpināt izmantot Samsung Pay.

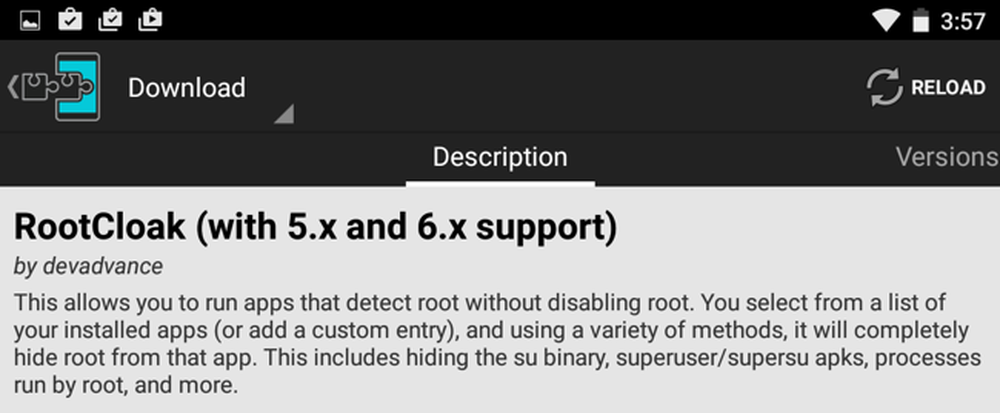

Gadījumā, ja lietojumprogrammas, kas tikai pārbauda saknes lietojumprogrammas jūsu sistēmā, ir Xposed Framework modulis, kas nosaukts RootCloak, kas ziņo, ka ļauj jums to triks darboties. Tas darbojas ar tādām lietotnēm kā DirecTV GenieGo, Best Buy CinemaNow un Flixster filmām, kas parasti nedarbojas iesakņojušās ierīcēs. Tomēr, ja šīs lietotnes tika atjauninātas, lai izmantotu Google SafetyNet, tās šādā veidā nebūtu tik viegli triks.

Vairums lietotņu turpinās strādāt normāli, kad esat sakņojis ierīci. Mobilo maksājumu lietotnes ir liels izņēmums, tāpat kā dažas citas bankas un finanšu programmas. Apmaksātie video straumēšanas pakalpojumi dažreiz mēģina bloķēt jūs no viņu video skatīšanās.

Ja lietojumprogramma, kas jums ir nepieciešama, nedarbojas jūsu iesakņojušajā ierīcē, jūs vienmēr varat atvienot ierīci, lai to izmantotu. Lietojumprogrammai jādarbojas, kad ierīce ir atgriezta drošā rūpnīcas stāvoklī.

Image Credit: Danny Choo par Flickr