Kā noņemt reklāmas ar Pixelserv uz DD-WRT

![]()

Ir daudz veidu, kā bloķēt reklāmas pārlūkprogrammā, bet kas notiks, ja jūs varētu tos bloķēt maršrutētājam? Tālāk ir aprakstīts, kā izmantot DD-WRT programmaparatūru un apzinātu “DNS saindēšanos”, lai bloķētu katras ierīces ierīces reklāmas.

Pārskats

Atjaunināt: Ceļvedis ir atjaunināts, lai atspoguļotu atsauksmes, ko sniedza komentētāji, un atjaunināja anti-reklāmas pakotni ar jaunāko pikseļu un servera izpildāmo versiju.

Pirmais jautājums par ikviena prātu tagad ir „kāpēc ne tikai izmantot reklāmu bloku?”

Daudziem cilvēkiem tas vienkārši nav iemesls, jo īpaši, ja hroma jaunā spēja atkārtot izmantotos paplašinājumus katram datoram, kurā darbojas hroms.

Atbilde ir kaut kur starp samazinātajām pieskaitāmām izmaksām, kas nav jāapmāca visiem lietotājiem tīklā par reklāmu bloku (es runāju ar jums mamma, sis, vecmāmiņa un biroja sekretārs) un ērtības, ka ar to neuztraucas katram datoram, ko iestatāt. Pieņemsim, ka jūsu tīklā būs daži datori, kuros nevēlaties konfigurēt savu personisko vidi (piemēram, “kodolserveri” vai VM).

Piezīme: Lai gan es izmantoju tālāk norādīto metodi savā mājas maršrutētājam, es atklāju, ka reklāmu bloks ir lielisks papildinājums tam, un es ieteiktu izmantot abas metodes kopā. arī tad, ja jums nav DD-WRT maršrutētāja, izmantojot reklāmu bloku, tas ir pietiekami daudz. Patiesībā, man patīk programma tik daudz, es ziedoju tās attīstītājam un es mudinu ikvienu to darīt, lai saglabātu tā attīstību.

Kā tas darbojas?

Būtībā tas darbojas, apzināti saindējot mūsu DNS, lai atgrieztu konkrētu IP domēniem neapstiprinātā sarakstā. Šajā neapstiprinātajā sarakstā būs domēnu nosaukumi vietnēs, kas ir atbildīgas tikai par reklāmas satura nodrošināšanu, tāpēc mēs tos daudz nepalaidīsim.

Mēs izveidosim sekundāru HTTP serveri maršrutētājam, lai kalpotu pārredzamam vienam pikseļa attēlam kā atbildei jebkuram URL pieprasījumam. Kopā ar DNS “nepareizo” risinājumu tīkla klienti pieprasīs saturu no mūsu iekšējā pikseļu servera un saņems tukšo attēlu atbildē.

Lai izveidotu neapstiprinātu sarakstu, mēs izveidosim vienu personisko sarakstu kopā ar diviem dinamiski lejupielādētiem sarakstiem. dinamiskais saraksts ir MVPS resursdators un Yoyo domēnu saraksts, kopā kopā ar ļoti plašu reklāmu vietņu sarakstu. Izmantojot šos sarakstus, mēs esam atbildīgi par to, lai mūsu personīgajā sarakstā tiktu pievienots tikai to vietņu delta, kas vēl nav iekļautas vienā no tiem.

Mēs arī izveidosim “balto sarakstu” domēniem, kurus mēs nevēlamies bloķēt kāda iemesla dēļ.

Priekšnosacījumi un pieņēmumi

- Pacietība jaunietis, tas ir ilgi lasīts.

- Šī procedūra tika izveidota un pārbaudīta ar DD-WRT (v24pre-sp2 10/12/10 mini r15437), lai jau izmantotu šo versiju vai jaunāku versiju jūsu maršrutētājam. Vairāk informācijas ir pieejama DD-WRT vietnē.

- Lai atvieglotu paskaidrojumus, tiek pieņemts, ka maršrutētājs ir atjaunots tā “rūpnīcas noklusējuma iestatījumos” vai ka izmantotie iestatījumi kopš tā laika nav mainījušies no “out of the box”.

- Klientu dators izmanto maršrutētāju kā DNS serveri (tas ir noklusējums).

- JFFS telpa (šaubu gadījumā es iesaku izmantot mini DD-WRT versija).

- Tiek pieņemts, ka jūsu tīkls jau ir iestatīts * un ka tā ir C klase (viena, kurai ir 255.255.255.0 apakštīkls) kā pēdējais IP attiecīgajā C tīkla tīklā (x.y.z.254) Tiks piešķirta pikseļu-servera programmai.

- Gatavība uzstādīt winSCP.

* Skripts nevarēs pielāgot bloku sarakstus pēc pirmās palaišanas līdz nākamajam atsvaidzināšanas ciklam (3 dienas).

Kredīti

Atjaunināt: Īpašs paldies „mstombs” par lielo C koda gabalu bez viņa darba tas viss nebūtu iespējams, “Oki” Atheros saderīgas versijas un citāta apkopošanai ;-) un “Nate”, lai palīdzētu ar QA-ing.

Lai gan man bija daudz darba, lai pabeigtu šo procedūru manā galā, tā iedvesmu aizdedzināja DD-WRT forumā iesaistītie puiši, un daži šīs rokasgrāmatas pamati ir atrodami vietnē “Ad-blocking with DD- WRT pārskatīts (vienkāršs) ”,“ pixelserv bez Perla, bez džifiem / cifs / usb free ”un“ Flexion.Org Wiki DNSmasq ”, kā arī citi.

Ļauj iegūt plaisāšanu

Iespējot SSH piekļuvi SCP piekļuvei

Ieslēdzot SSH, mēs savukārt dodam iespēju izveidot savienojumu ar maršrutētāju, izmantojot SCP protokolu. ar šo iespējošanu mēs varam izmantot winSCP programmu, lai vizuāli pārvietotos pa maršrutētāja mapju struktūru (kā redzēsim vēlāk).

Lai to izdarītu, izmantojiet webGUI, dodieties uz cilni “Pakalpojumi”. Atrodiet sadaļu “Drošs apvalks” un noklikšķiniet uz pogas “Ieslēgt” SSHd iestatījumam.

![]()

Kad tas ir paveikts, webGUI vajadzētu izskatīties zemāk, un jūs varat noklikšķināt uz “Saglabāt” (nav piemērot vēl).

![]()

Iespējot JFFS

Lai padarītu šo iestatījumu tā, lai tā būtu stabils, reproducējams un * būt „labs interneta pilsonis”, mēs izmantosim JFFS, lai saglabātu pēc iespējas vairāk konfigurāciju. Ir citi veidi, kā to izdarīt, neieslēdzot JFFS, ja jūs nevarat atrasties telpu ierobežojumu dēļ, bet tie šeit nav ietverti.

* citām metodēm jūsu maršrutētājs lejupielādē pikseļu-servera izpildāmos un dinamiskos sarakstus ikreiz, kad skripts tiek palaists. tā kā tas rada spriedzi serveriem, kas tur sarakstus un izpildāmo, un tas maksā naudu kādam, šī metode mēģina izvairīties no tā, ja iespējams.

Ja jūs jau nezināt, kas ir JFFS, šis paskaidrojums, kas ņemts no DD-WRT wiki ieraksta par JFFS, būtu jāizdzēš:

Žurnālu Flash failu sistēma (JFFS) ļauj jums izveidot rakstāmu Linux failu sistēmu uz DD-WRT iespējota maršrutētāja. To izmanto, lai saglabātu lietotāja programmas, piemēram, Ipkg un datus citādi nepieejamā zibatmiņā. Tas ļauj saglabāt pielāgotus konfigurācijas failus, izvietot pielāgotas tīmekļa lapas, kas saglabātas maršrutētājam, un daudzas citas lietas, kas nav iespējams bez JFFS.

Lai JFFS iespējotu maršrutētājam, dodieties uz cilni Administrācija un atrodiet sadaļu JFFS. zemāk redzamajā attēlā redzams, kur jūs atradīsiet šo sadaļu cilnē “Administrācija”.

![]()

Sadaļā JFFS2 atbalsta sadaļā “JFFS2” noklikšķiniet uz “Ieslēgt” radio pogas, un (kad tas parādās) “Clean JFFS2” iestatījumi. Pēc atlases noklikšķiniet uz “Saglabāt”.

![]()

Kad iestatījumi ir saglabāti, cilnē “Administrācija” vēlreiz palaidiet maršrutētāju, izmantojot pogu „Pārstartēt maršrutētāju”. Tas piemēros iestatījumus un veiks nepieciešamo JFFS “partition” formātu.

![]()

Kad webGUI atgriežas no atsāknēšanas uz cilni “Administrācija”, pagaidiet vēl pusi minūtes un atsvaidziniet lapu.

![]()

Ja tas ir veiksmīgs, jums vajadzētu redzēt, ka jūsu JFFS stiprinājumam ir brīva vieta, kā attēlā.

Pikseļu servera iestatīšana

Lejupielādējiet un noņemiet anti-reklāmas pakotni dd-wrt zip arhīvam, kurā ir pikseļu-servera izpildāmā versija (mēs neņemam kredītu, izvairoties tikai no “karstās saiknes”), reklāmu bloķēšanas skriptu (ko raksta tavs) un personīgo domēna saraksts, ko izveidojis “Mithridates Vii Eupator” un es.

Ir pienācis laiks iegūt failus uz maršrutētāja JFFS stiprinājuma. Lai to izdarītu, instalējiet winSCP (tas ir “nākamais -> nākamais -> pabeigt" tipa iestatījums) un atveriet to.

Galvenajā logā aizpildiet šādu informāciju:

Uzņēmēja nosaukums: jūsu maršrutētāja IP (noklusējums ir 192.168.1.1)

Ostas numurs: paliek nemainīgs 22. \ T

Lietotāja vārds: sakne (pat ja jūs mainījāt webGUI lietotājvārdu, SSH lietotājs vienmēr būs * root *)

Privātās atslēgas fails: atstājiet tukšu (tas ir nepieciešams tikai tad, ja izveidojat atslēgu pāru balstītu autentifikāciju, kas mums nav)

Failu protokols: SCP

![]()

Mums ir arī jāatspējo “Meklēt lietotāju grupa”, kā parādīts zemāk (pateicoties mstombs par to, ka norādījāt to), jo winSCP sagaida pilnīgu Linux noplūdi, no otras puses, kuru DD-WRT izstrādātāji, neskatoties uz visiem lieliskajiem darbiem, nevarēja nodrošināt (galvenokārt tāpēc, ka vienkārši nav pietiekami daudz vietas). Ja atstājat šo pārbaudi, savienojot un saglabājot rediģētus failus, tiks sastopami briesmīgi ziņojumi.

Atlasiet Iepriekš, un pēc tam noņemiet atzīmi “Meklēt lietotāju grupas”.

![]()

Lai gan tas ir neobligāts, jūs varat izvēlēties saglabāt iestatījumus vēlākai izmantošanai. Ja jūs izvēlaties saglabāt iestatījumus, kas ir ieteicami, ieteicams arī (neskatoties uz patvēruma „drošības paranoiķis” tiešo saucienu), ka mēs iznīcinām SSH pastāvēšanu..

![]()

Tad jūsu galvenais logs izskatīsies attēlā, un viss, kas jums jādara, lai izveidotu savienojumu ar maršrutētāju, ir dubultklikšķis uz ieraksta.

![]()

Tā kā šī būs pirmā reize, kad savienosiet ar maršrutētāju, winSCP jautās, vai vēlaties uzticēties otras puses pirkstu nospiedumam. Lai turpinātu, noklikšķiniet uz “Jā”.

![]()

DD-WRT izstrādātāji ir ieviesuši Banner sveiciena ziņojumu ar kādu informāciju par instalēto programmaparatūru. vienreiz sarkanā krāsā, noklikšķiniet uz izvēles rūtiņas „Nekad nerādīt šo reklāmkarogu” un „Turpināt”.

![]()

Kad ir izveidots savienojums, pārvietojieties pa ceļu uz augstākā līmeņa mapi (AKA sakne „/”) un pēc tam dodies atpakaļ uz “/ jffs”, jo tā ir vienīgā pastāvīgi rakstāmā vieta maršrutētāja failu sistēmā (“/ tmp” neizdzīvo reboots un pārējie ir tikai lasāmi).

![]()

Izveidojiet jaunu mapi, noklikšķinot uz F7 vai noklikšķinot uz tukšas vietas, novietojiet virs „Jauns” un noklikšķiniet uz “Katalogs”.

![]()

Nosaukiet jauno direktoriju “dns”. mēs izveidojam šo direktoriju, lai saglabātu lietas jffs direktorijā, kas tiek organizēta turpmākai izmantošanai, un tāpēc, ka mēs galvenokārt mainām DNS pakalpojumu darbību.

Nokopējiet “pixelserv” un “disable-adds.sh” failus no anti-ads-pack-for-dd-wrt zip arhīva, atlasot tos (izmantojiet taustiņu „ievietot”), hitting “F5” un pēc tam „Kopēt ".

![]()

Piezīme: ja jūsu maršrutētājs ir Atheros (varat to pārbaudīt DD-WRT wiki), jums būs jāizmanto Oki sniegtā pixelserv_AR71xx un jāiekļauj iepakojumā un jāpārsauc to uz “pixelserv”.

Kad faili atrodas maršrutētājam, mums tie ir jāizpilda, izvēloties tos (atkal izmantojiet "ievietot"), ar peles labo pogu noklikšķiniet uz "rekvizīti".

![]()

Rekvizītu logā noklikšķiniet uz rindas “Īpašnieks” uz “X”. kas dos faila izpildes atļaujas.

Maršrutētāja iestatījumi

Tagad, kad posms ir iestatīts, mēs varam pateikt maršrutētājam palaist reklāmu bloķēšanas skriptu startēšanas laikā.

Lai to izdarītu, webGUI dodieties uz cilni “Administrācija” un pēc tam cilni “Komandas”.![]()

Tekstlodziņā "Komandas" ierakstiet skripta atrašanās vietu kā "/jffs/dns/disable_adds.sh", kā tas ir attēlā, un pēc tam noklikšķiniet uz "Saglabāt startu".

![]()

Ja tas ir veiksmīgs, jums vajadzētu redzēt, ka skripts ir kļuvis par daļu no maršrutētāja starta, kā norādīts iepriekš.

Personisko bloķēto domēnu saraksta iestatīšana (pēc izvēles)

Šis saraksts ļauj jums pievienot domēnus neapstiprinātajiem sarakstiem, ja konstatējat, ka divi dinamiskie saraksti nenozīmē kaut ko.

Lai to izdarītu, ir divas iespējas, un tās darbojas kopā, lai jūs varētu izmantot gan saskaņā ar to, kas jums ir ērtāk.

Piezīme: The sintakse ir svarīga, Tā kā mēs faktiski izveidojam konfigurācijas direktīvas, DNS DNS-dēmons (process, kas atbild par DNS nosaukumu uz IP tulkojumiem) tiks izmantots tieši. Tātad šeit nepareiza sintakse radīs pakalpojuma avāriju un atstās maršrutētāju nespēj atrisināt domēna vārdu IP adreses (jums ir bijis brīdinājums).

Lai atrastu bloķējamos domēna vārdus, jūs varat izmantot mūsu "Atrast slepenos ziņojumus tīmekļa vietņu galvenes" rokasgrāmatā kā primer. Pasākumi, lai atrastu reklāmas domēnu nosaukumus, ir praktiski vienādi, tikai tādā gadījumā jūs meklējat adresi, nevis ziņojumu.

Pirmais un, protams, vieglāk pieejamais veids ir ievietot sarakstu “DNSMasq” konfigurācijas lodziņā wegGUI. Tas ir tāpēc, ka, lai pievienotu šim sarakstam, varat vienkārši piekļūt webGUI, nevis veikt „zem pārsega”, lai veiktu izmaiņas.

Dodieties uz cilni “Pakalpojumi”, atrodiet sadaļu “DNSMasq” un atradīsiet teksta lodziņu “Papildu DNSMasq opcijas”.

Šajā tekstlodziņā ievadiet domēnu sarakstus, kurus vēlaties bloķēt ar sintakses “adrese = / domēna nosaukums-bloķēt / pikseļu-serveris-ip”, kā parādīts attēlā:

![]()

Ja šajā piemērā “192.168.1.254” ir IP, kas tiek ģenerēts pikseļu serverim, pamatojoties uz jūsu LAN “tīkla adresi”. Ja jūsu tīkla adrese ir kaut kas cits, tad 192.168.1.x jums būs jāpielāgo pikseļu servera adrese.

Kad esat pabeidzis, lapas apakšā noklikšķiniet uz “Saglabāt” (vēl nepiemēro).

Otrais opcija ir apvienot to domēnu sarakstu, kurus vēlaties bloķēt, uz failu “personal-ads-list.conf”, ko pats un un “Mithridates Vii Eupator” ir samontējuši. Šis fails ir daļa no iepriekš lejupielādētā zip-arhīva, un tas ir lielisks sākums abām metodēm.

Lai to izmantotu, ja nepieciešams, izmantojiet savu iecienītāko teksta redaktoru, lai pielāgotu pikseļu servera IP (tādi paši ierobežojumi, kādi minēti iepriekš). Pēc tam vienkārši kopējiet to uz “/ jffs / dns” direktoriju, jo jums ir citi faili. Kad tas ir tur, jūs varat izmantot winSCP, lai to rediģētu un pievienotu domēnus.

Baltā saraksta izveide

Šis ir domēnu saraksts, kas tiks izlaisti no dinamiskiem “saimniekiem” un “domēniem”.

Tas ir nepieciešams, jo vienkārši bloķējot dažus domēnus, vietnes, kurās tās tiek izmantotas, darbojas nepareizi. ievērojamākais piemērs ir “google-analytics.com”.

Ja mēs bloķējam tā domēnu, tas nemainīs faktu, ka vietnes, kas to izmanto, jūsu pārlūkprogrammā lejupielādē JavaScript, kas darbojas, piemēram, atstājot lapu. Tas nozīmē, ka šādai vietnei jūsu pārlūkprogramma mēģinās „izsaukt mājokli”, sazinoties ar Google domēnu, nesapratīs atbildi un jums būs jāgaida, līdz skripts beidzas, lai turpinātu nākamo lapu. Tas diez vai ir patīkama sērfošanas pieredze, un tāpēc jebkurš domēns, kas satur “google-analytics” un “googleadservices”, ir * atbrīvots no filtrēšanas..

Šis saraksts ir izveidots jums ar iepriekš minētajiem domēniem, kad skripts tiek palaists pirmo reizi zem direktorijas “/ jffs / dns”.

![]()

Lai izmantotu balto sarakstu, atveriet failu ar winSCP un **nolaisties sarakstā, kurā vēlaties izslēgt domēnus, vienlaikus uzmanīgi neatstājot tukšas rindas (atstājot tukšu rindu, visi domēni tiks izdzēsti no visiem sarakstiem).

![]()

* Lai gan skripts rada balto sarakstu ar domēniem tajā pirmajā reizē, tas neatliek uzvedību uz viņu dāvanām nākotnes braucieniem. tādēļ, ja jūtat, ka Google ir jāaizliedz, neskatoties uz iepriekš minētajām problēmām, varat noņemt baltos sarakstus.

** Saraksta sākumā ir jāievada jauni domēni. Tas ir tāpēc, ka kļūda ar to, kā bash interpretē jaunas līnijas ... atvainojos, ka šim darbam vēl nav.

Izpilde

Tas ir tas, ka beidzot ir laiks izmantot skriptu un redzēt rezultātus, vienkārši restartējot maršrutētāju.

Lai to izdarītu no WebGUI, zem cilnes “Administrācija” atgriezieties pie “Pārvaldība”, lapas apakšā noklikšķiniet uz “Reboot router” un gaidiet, līdz maršrutētājs atgriežas.

Skripta izpilde pirmo reizi var aizņemt pāris minūtes.

WRT54Gx maršrutētāju tipā jūs uzzināsiet, kad skripts būs pabeigts, jo tas mirgos Cisco oranžā gaismas diode maršrutētāja priekšpusē (citiem maršrutētājiem ir jābūt līdzīgai "pierakstiet" zīmi).

Atjauninājums: šī daļa tika * noņemta pēc tam, kad tika atklāts, ka tā nav aparatūras agnostikas funkcija.

Tā kā mēs cenšamies redzēt, ka tīmeklī nav elementu, es iesaku vienkārši sērfot ar pāris vietnēm, lai redzētu šo ietekmi.

Tomēr, ja vēlaties pārliecināties, ka procedūra ir bijusi veiksmīga, pirmais atkļūdošanas posms problēmu novēršanas sadaļā ir lieliska vieta, kur sākt.

* Tas ir faktiski komentēts, lai jūs varētu to atjaunot, ja esat pārliecināts, ka tas neradīs problēmas jūsu iestatījumos.

Izbaudi!

Problēmu novēršana

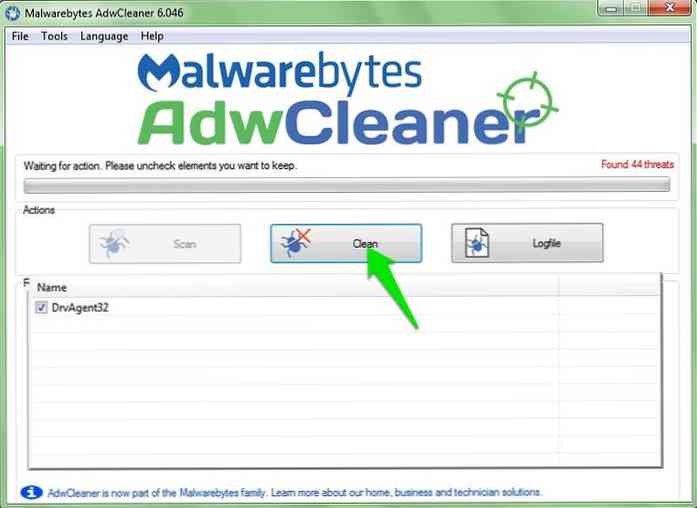

Ja rodas problēmas, ir dažas lietas, ko varat darīt, lai pārbaudītu, kas notika nepareizi.

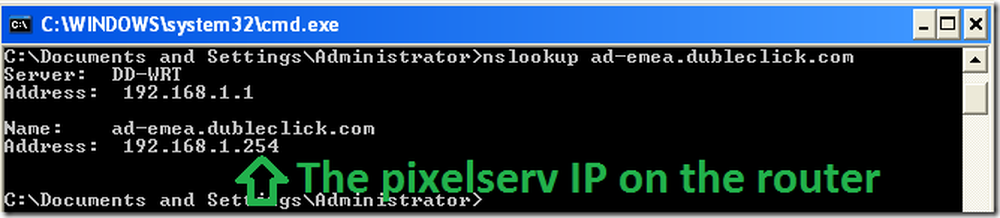

- Pārbaudiet, vai reklāmas domēns ir atrisināts uz pixelserv IP.

To var izdarīt, izsniedzot komandu nslookup pret domēnu, kas pārkāpj pārkāpumu. Piemēram, “ad-emea.dubleclick.com” ir daļa no bloķētajiem saimniekiem no personīgā saraksta. Izsniedzot komandu uzvednē “nslookup ad-emea.dubleclick.com”, rezultātam vajadzētu izskatīties šādi:

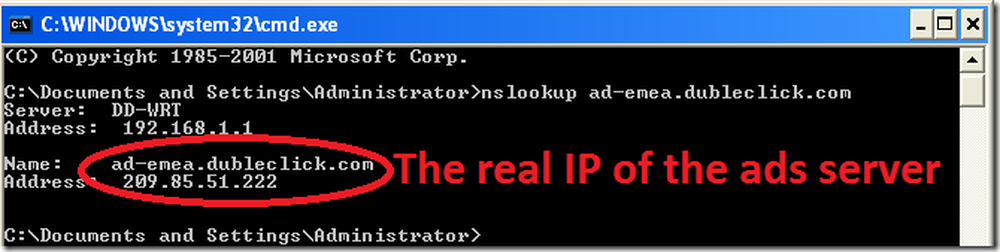

Ja parastā atbloķēta atbilde izskatīsies:

- Dari vēlreiz.

Lai pārliecinātos, ka nekas ar jūsu maršrutētāja iestatījumiem nesaskaras ar reklāmu bloka konfigurāciju, atjaunojiet maršrutētāju uz “Factory Defaults” un mēģiniet vēlreiz. Tiklīdz jūsu veiksmīgais pievienosiet pielāgotās izmaiņas, cerot, ka tās vēlreiz nesaskaras. - Pārliecinieties, vai jūsu klients izmanto maršrutētāju kā DNS.

Jo īpaši, ja izmantojat VPN vai tīklu, kas ir sarežģītāks, nekā parastais maršrutētājs uz datora uzstādīšanu, iespējams, ka jūsu klienta dators vienkārši neizmanto maršrutētāju kā savu DNS. Augšējā komandā ir ļoti viegli redzēt, kāds ir klienta izmantotais DNS serveris. Ja IP nav tāds pats kā maršrutētājs, problēma ir atrasta.. - Notīriet savu personisko mašīnu DNS kešatmiņu.

Tas ir tāpēc, ka citādi jūs joprojām varat redzēt vietnes, kurās pārbaudāt, reklāmas, vienkārši tāpēc, ka jūsu dators jau zina, kā iegūt reklāmas saturu atsevišķi, neapspriežoties ar DNS. Uz logiem tas būtu “ipconfig / flushdns”. - Aizveriet pārlūku.

Dažreiz pārlūks glabā informāciju kešatmiņā, tāpēc DNS kešatmiņas tīrīšana, kā parādīts iepriekš, nepalīdz. - Ja rodas šaubas, atsāknēšana.

Dažreiz kešatmiņas var turpināties un labākais veids, kā atbrīvoties no tiem, ir atsāknēšana. Sāciet ar maršrutētāju un, ja problēma saglabājas, klienta dators. - Izmantojiet syslog.

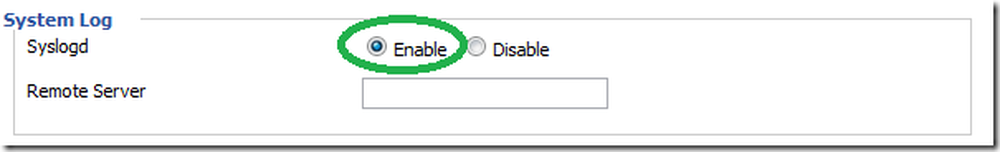

Jūs varat aktivizēt maršrutētāja syslog dēmonu un pēc tam apskatīt ziņas, lai redzētu, vai skripts saskaras ar kādām problēmām, pārbaudot tā ziņojumus. Arī skripts pievieno dažas komandas aizstājvārdus, lai atvieglotu atkļūdošanu.

Lai to izdarītu, dodieties uz cilni “Pakalpojumi” un iespējojiet syslog dēmonu, kā redzams attēlā:

Piezīme: “Remote Server” tiek izmantots, ja citā ierīcē ir klausīšanās sistēmas serveris (piemēram, ar kivi) ja jums to nav, vienkārši atstājiet to tukšu.

Kad tas ir iespējots, atkļūdošanas ziņojumus var redzēt, skatoties / var / logs / ziņojumi failu terminālā.

* Lai skatītu visus ziņojumus no boot-up, varat izmantot “more / var / log / messages”.

* Lai aplūkotu žurnālā izmantotos skripta ziņojumus, izmantojiet “clog” alias.

* Lai redzētu ziņojumus, kas tiek saņemti reālajā laikā, izmantojiet “tail -f / var / log / messages” vai tās aizstājvārdu “tlog”. - Saprast skriptu.

Lai gan esmu izveidojis šo YouTube videoklipu šīs rokasgrāmatas un skripta vecākai versijai, tai joprojām ir daudz patiesību un paskaidrojumu, kas attiecas uz jaunās un uzlabotās versijas darbību.