Download.com un citi Bundle Superfish-Style HTTPS Breaking Adware

Tas ir briesmīgs laiks būt Windows lietotājam. Lenovo apvienoja HTTPS nolaupīšanas Superfish adware, Comodo kuģi ar vēl sliktāku drošības caurumu sauc PrivDog, un desmitiem citu apps, piemēram, LavaSoft dara to pašu. Tas ir patiešām slikti, bet, ja vēlaties, lai jūsu šifrētās tīmekļa sesijas tiktu nolaupītas, vienkārši dodieties uz CNET lejupielādēm vai jebkuru bezmaksas vietni, jo tās tagad apvieno HTTPS pārtraucošo Adware.

Superfish fiasko sākās, kad pētnieki pamanīja, ka Superfish, kas ir pievienots Lenovo datoriem, instalēja viltus saknes sertifikātu sistēmā Windows, kas būtībā pārtrauc visu HTTPS pārlūkošanu, lai sertifikāti vienmēr izskatītos derīgi, pat ja tie nav, un viņi to darīja, nedrošs veids, kā jebkurš skripts kiddie hacker varētu paveikt to pašu.

Un tad viņi savā pārlūkprogrammā instalē starpniekserveri un piespiež visu to pārlūkot, lai viņi varētu ievietot reklāmas. Tas ir labi, pat tad, ja izveidojat savienojumu ar banku vai veselības apdrošināšanas vietni, vai jebkurā vietā, kur tam jābūt drošam. Un jūs nekad nezināt, jo viņi pārtrauca Windows šifrēšanu, lai parādītu reklāmas.

Bet skumjš, skumjš fakts ir tas, ka viņi nav vienīgie, kas to dara - Adware, piemēram, Wajam, Geniusbox, Content Explorer un citi, dara tieši to pašu, instalējot savus sertifikātus un piespiežot visas jūsu pārlūkošanas (tostarp HTTPS šifrētās pārlūkošanas sesijas) iziet caur viņu starpniekserveri. Un jūs varat inficēties ar šo muļķību, vienkārši instalējot divas no 10 labākajām lietotnēm CNET lejupielādēs.

Apakšējā rinda ir tā, ka vairs nevarat uzticēties šai zaļās bloķēšanas ikonai pārlūkprogrammas adreses joslā. Un tā ir biedējoša, biedējoša lieta.

Kā HTTPS-nolaupīt Adware darbojas, un kāpēc tas ir tik slikti

Es gribu, lai jūs iet uz priekšu un aizveriet šo cilni. Mmkay?

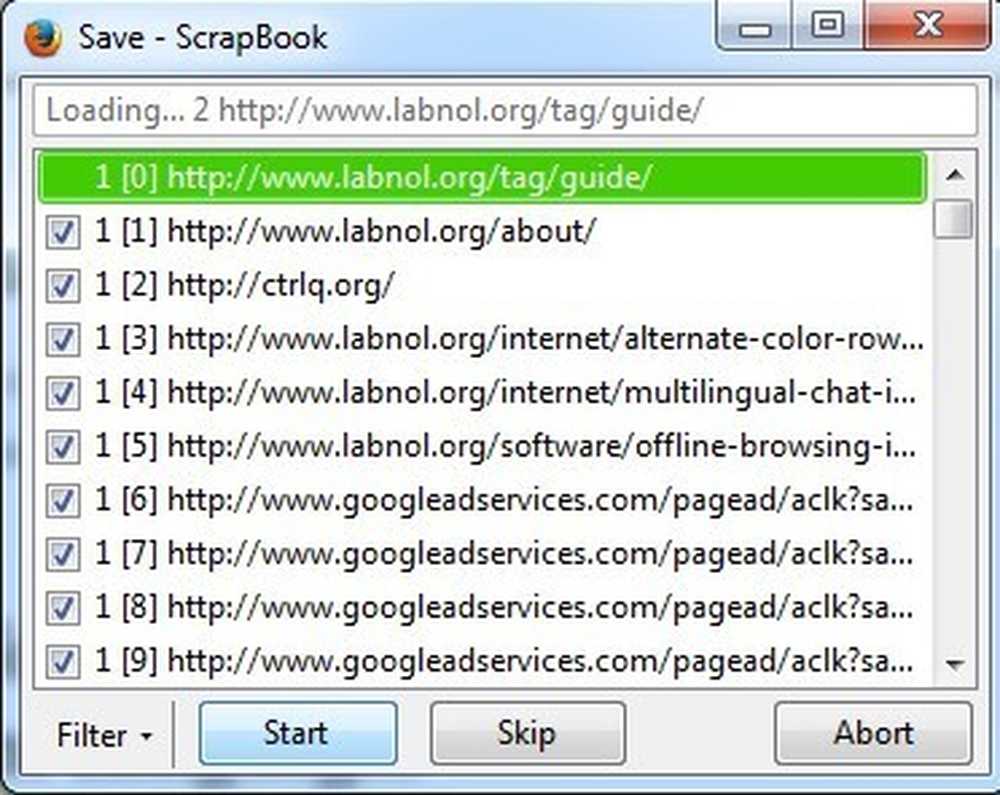

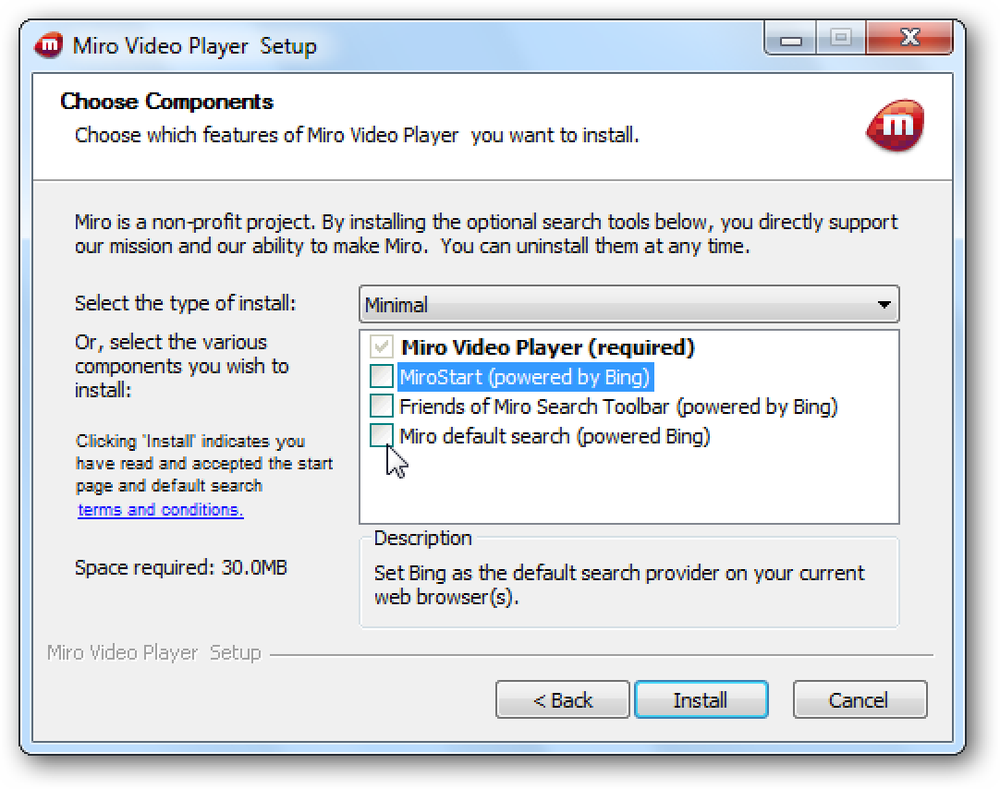

Es gribu, lai jūs iet uz priekšu un aizveriet šo cilni. Mmkay? Kā mēs jau iepriekš esam parādījuši, ja jūs veicat milzīgu milzīgu kļūdu uzticoties CNET lejupielādēm, jūs jau varētu būt inficēti ar šāda veida Adware. Divi no desmit CNET lejupielādēm (KMPlayer un YTD) apvieno divus dažādus HTTPS nolaupīšanas Adware veidus., un mūsu pētījumā mēs noskaidrojām, ka lielākā daļa citu freeware vietņu dara to pašu.

Piezīme: uzstādītāji ir tik sarežģīti un saviļņoti, ka mēs neesam pārliecināti, kas ir tehniski darot „komplektēšanu”, bet CNET veicina šīs lietotnes savā mājas lapā, tāpēc tas patiešām ir semantikas jautājums. Ja jūs ieteiktu, ka cilvēki lejupielādē kaut ko, kas ir slikts, jūs esat vienlīdz vainas dēļ. Mēs esam arī atklājuši, ka daudzi no šiem adware uzņēmumiem ir slepeni tie paši cilvēki, izmantojot dažādus uzņēmuma nosaukumus.

Pamatojoties uz lejupielādes numuriem, kas ir pieejami tikai top 10 sarakstos CNET lejupielādēs, miljons cilvēku katru mēnesi tiek inficēti ar reklāmprogrammatūru, kas savās bankās vai e-pastā ir nolaupījusi šifrētās tīmekļa sesijas, vai kaut kas būtu drošs.

Ja jūs kļūdījāt, instalējot KMPlayer, un jūs varat ignorēt visus pārējos crapware, jums tiks parādīts šis logs. Un, ja jūs nejauši noklikšķināsiet uz Pieņemt (vai nospiediet nepareizu taustiņu), jūsu sistēma tiks pwned.

Lejupielādes vietām ir jābūt kauns par sevi.

Lejupielādes vietām ir jābūt kauns par sevi. Ja jūs beidzot lejupielādējāt kaut ko no vēl neskaidra avota, piemēram, lejupielādes reklāmas jūsu iecienītākajā meklētājprogrammā, jūs redzēsiet visu sarakstu, kas nav labs. Un tagad mēs zinām, ka daudzi no viņiem gatavojas pilnībā izjaukt HTTPS sertifikāta validāciju, atstājot jūs pilnīgi neaizsargātus.

Lavasoft Web Companion arī pārtrauc HTTPS šifrēšanu, bet šis komplektētājs arī instalēja Adware.

Lavasoft Web Companion arī pārtrauc HTTPS šifrēšanu, bet šis komplektētājs arī instalēja Adware. Tiklīdz jūs saņemsiet sevi ar kādu no šīm lietām, pirmā lieta, kas notiek, ir tā, ka tā nosaka jūsu sistēmas starpniekserveri, izmantojot lokālo starpniekserveri, ko tā instalē datorā. Pievērsiet īpašu uzmanību zemāk esošajam “Drošajam”. Šajā gadījumā tas bija no Wajam Internet “Enhancer”, bet tas varētu būt Superfish vai Geniusbox vai jebkurš no citiem, ko esam atraduši, viņi visi strādā tāpat.

Tas ir ironiski, ka Lenovo izmantoja vārdu “uzlabot”, lai aprakstītu Superfish.

Tas ir ironiski, ka Lenovo izmantoja vārdu “uzlabot”, lai aprakstītu Superfish. Kad dodaties uz vietni, kurai jābūt drošai, jūs redzēsiet zaļās slēdzenes ikonu un viss izskatīsies pilnīgi normāli. Jūs varat pat noklikšķināt uz slēdzenes, lai redzētu detaļas, un tas parādīsies, ka viss ir labi. Jūs izmantojat drošu savienojumu, un pat Google Chrome ziņos, ka esat izveidojis savienojumu ar Google ar drošu savienojumu. Bet jūs neesat!

Sistēmas brīdinājumi LLC nav īsts saknes sertifikāts, un jūs tiešām izmantojat starpniekserveri, kas ievieto reklāmas lapās (un kas zina, kas vēl ir). Jums vajadzētu vienkārši nosūtīt viņiem visas savas paroles, tas būtu vieglāk.

Sistēmas brīdinājums: jūsu sistēma ir apdraudēta.

Sistēmas brīdinājums: jūsu sistēma ir apdraudēta. Kad reklāmprogrammatūra ir instalēta un tiek pārsūtīta visa jūsu satiksme, jūs sāksiet redzēt visai nepatīkamas reklāmas visā vietā. Šīs reklāmas tiek rādītas drošās vietnēs, piemēram, Google, aizstājot faktiskās Google reklāmas, vai arī tās parādās kā uznirstošie logi visā vietā, pārņemot katru vietni.

Es vēlos, lai Google bez ļaunprātīgas programmatūras saitēm.

Es vēlos, lai Google bez ļaunprātīgas programmatūras saitēm. Lielākā daļa šīs Adware rāda “reklāmas” saites uz tiešu ļaunprātīgu programmatūru. Tātad, kamēr adware pati par sevi varētu būt juridisks traucēklis, tie ļauj dažiem patiešām slikti.

Viņi to izpilda, instalējot viltus saknes sertifikātus Windows sertifikātu veikalā un pēc tam parakstot drošos savienojumus, parakstot tos ar viltotu sertifikātu.

Ja skatāties Windows sertifikātu panelī, jūs varat redzēt visu veidu derīgus sertifikātus ... bet, ja jūsu datorā ir instalēta kāda veida Adware, jūs redzēsiet viltotas lietas, piemēram, System Alerts, LLC vai Superfish, Wajam vai desmitiem citu viltojumu.

Vai tas ir no Umbrella korporācijas?

Vai tas ir no Umbrella korporācijas? Pat ja esat inficēts un pēc tam noņemis ļaunprātīgu programmatūru, sertifikāti joprojām var būt, tādējādi padarot jūs neaizsargātus pret citiem hakeriem, kas varētu būt izgājuši privātās atslēgas. Daudzi no Adware instalētājiem neatceļ sertifikātus, kad tos atinstalē.

Viņi visi ir cilvēka vidū uzbrukumi un šeit darbojas, kā viņi darbojas

Tas ir no reālā tiešraides uzbrukuma, ko uzbruka awesome drošības pētnieks Rob Graham

Tas ir no reālā tiešraides uzbrukuma, ko uzbruka awesome drošības pētnieks Rob Graham Ja jūsu datorā ir sertifikātu krātuvē instalēti viltoti saknes sertifikāti, jūs tagad esat neaizsargāti pret uzbrukumiem vidū. Tas nozīmē, ka, izveidojot savienojumu ar publisko tīklāju, vai kāds piekļūst jūsu tīklam, vai arī var kaut ko noķert no jums, viņi var aizstāt likumīgās vietnes ar viltotām vietnēm. Tas var likties tālu, bet hakeri varēja izmantot DNS hijacks dažās no lielākajām vietnēm tīmeklī, lai nolaupītu lietotājus uz viltotu vietni.

Tiklīdz jūs esat nolaupīti, viņi var izlasīt katru lietu, ko jūs iesniedzat privātai vietnei - paroles, privātu informāciju, veselības informāciju, e-pastu, sociālās apdrošināšanas numurus, bankas informāciju utt. Un jūs nekad nezināt, jo jūsu pārlūkprogramma jums pateiks ka savienojums ir drošs.

Tas darbojas tāpēc, ka publiskās atslēgas šifrēšanai nepieciešama gan publiska atslēga, gan privāta atslēga. Publiskās atslēgas ir instalētas sertifikātu krātuvē, un privātā atslēga jāzina tikai vietnei, kuru apmeklējat. Bet, ja uzbrucēji var nolaupīt jūsu saknes sertifikātu un turēt gan publiskās, gan privātās atslēgas, viņi var darīt visu, ko viņi vēlas.

Superfish gadījumā viņi izmantoja to pašu privāto atslēgu katrā datorā, kurā ir uzstādīta Superfish, un dažu stundu laikā drošības pētnieki varēja iegūt privātās atslēgas un izveidot tīmekļa vietnes, lai pārbaudītu, vai esat neaizsargāts, un pierādīt, ka jūs varētu nolaupīt. Wajam un Geniusbox taustiņi ir atšķirīgi, bet Content Explorer un daži citi Adware arī izmanto vienādas atslēgas visur, kas nozīmē, ka šī problēma nav unikāla Superfish.

Tas izpaužas sliktāk: lielākā daļa no šī slazda Atspējo HTTPS validāciju pilnībā

Tikai vakar drošības pētnieki atklāja vēl lielāku problēmu: visas šīs HTTPS pilnvaras atspējo visu validāciju, vienlaikus padarot to izskatāmu kā labi..

Tas nozīmē, ka jūs varat doties uz HTTPS tīmekļa vietni, kurai ir pilnīgi nederīgs sertifikāts, un šī Adware jums pateiks, ka vietne ir tikai labi. Mēs pārbaudījām iepriekš minētos Adware, un tie visi ir atspējojuši HTTPS validāciju pilnībā, tāpēc nav svarīgi, vai privātās atslēgas ir unikālas. Šokējoši slikti!

Visi šie Adware pilnībā pārtrauc sertifikātu pārbaudi.

Visi šie Adware pilnībā pārtrauc sertifikātu pārbaudi. Ikviens, kurš ir instalējis Adware, ir neaizsargāts pret visa veida uzbrukumiem, un daudzos gadījumos tas joprojām ir neaizsargāts pat tad, ja tiek noņemta Adware..

Jūs varat pārbaudīt, vai jūs esat neaizsargāti pret Superfish, Komodia vai nederīgu sertifikātu pārbaudi, izmantojot drošības pētnieku izveidoto testa vietni, bet, kā mēs jau esam pierādījuši, tur ir daudz vairāk adware, kas dara to pašu, un no mūsu pētījuma , lietas turpinās pasliktināties.

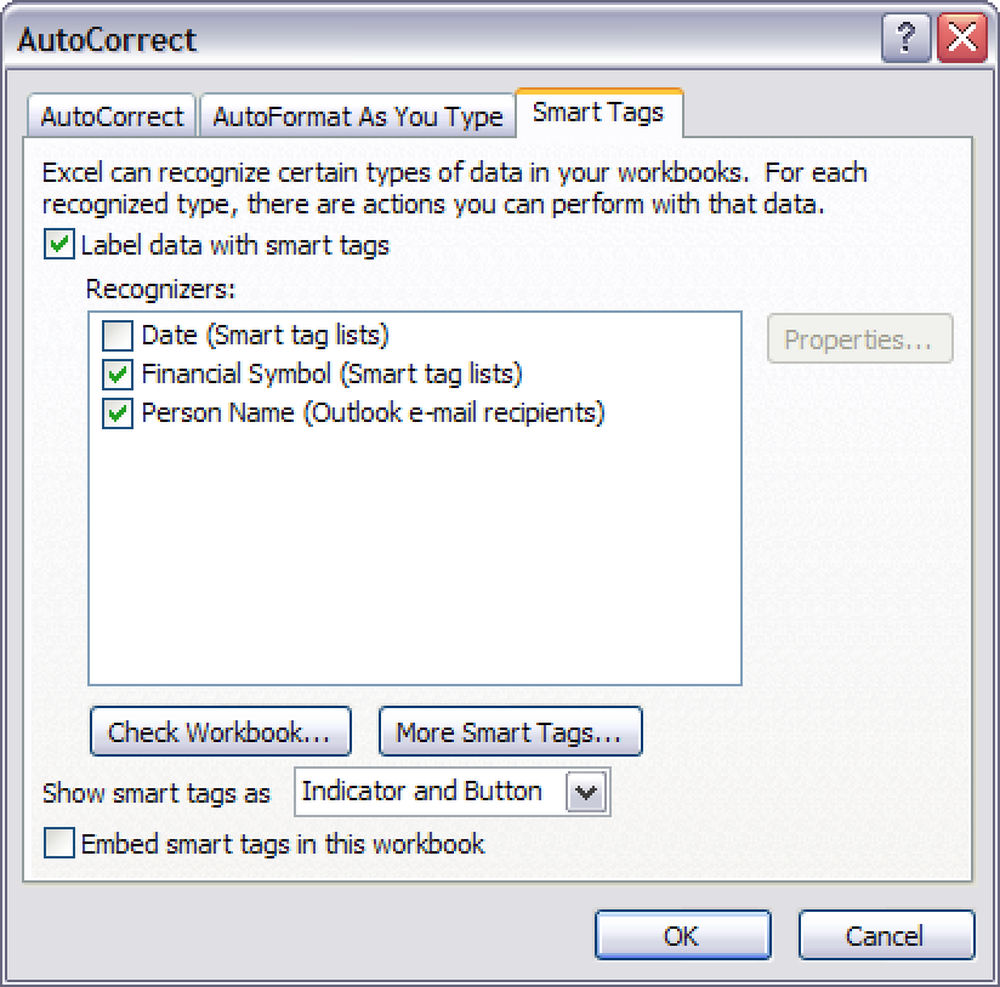

Aizsargājiet sevi: pārbaudiet sertifikātu paneli un dzēst sliktos ierakstus

Ja esat noraizējies, jums jāpārbauda sertifikātu veikals, lai pārliecinātos, ka jums nav instalēti nekādi skices sertifikāti, kurus vēlāk varētu aktivizēt kāds no starpniekserveriem. Tas var būt nedaudz sarežģīts, jo tur ir daudz sīkumu, un lielākā daļa no tām ir tur. Mums arī nav labs saraksts par to, kas būtu un kam nevajadzētu būt.

Izmantojiet WIN + R, lai pavelciet dialoglodziņu Run, un pēc tam ierakstiet “mmc”, lai izvilktu Microsoft pārvaldības konsoles logu. Tad izmantojiet File -> Add / Remove Snap-ins un atlasiet Sertifikāti no saraksta kreisajā pusē un pēc tam pievienojiet to labajā pusē. Pārliecinieties, ka nākamajā dialoglodziņā atlasiet Datora konts un pēc tam noklikšķiniet uz pārējā.

Jūs vēlaties doties uz uzticamām saknes sertifikācijas iestādēm un meklēt patiešām skicīgus ierakstus, piemēram, jebkuru no šiem (vai kaut kas līdzīgs šiem)

- Sendori

- Purelead

- Rocket Tab

- Super zivis

- Lookthisup

- Pando

- Wajam

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (Fiddler ir likumīgs izstrādātāja rīks, bet ļaunprātīga programmatūra ir nolaupījusi viņu cert)

- Sistēmas brīdinājumi, LLC

- CE_UmbrellaCert

Ar peles labo pogu noklikšķiniet uz Dzēst jebkuru no tiem ierakstiem, kurus atradāt. Ja Google pārlūkprogrammā pārbaudījāt kaut ko nepareizu, pārliecinieties, ka tas arī tiek dzēsts. Vienkārši esiet uzmanīgi, jo, ja šeit dzēsiet nepareizās lietas, jūs pārtraucat Windows.

Mēs ceram, ka Microsoft izlaidīs kaut ko, lai pārbaudītu jūsu saknes sertifikātus un pārliecinātos, ka tur ir tikai labie. Teorētiski šo sarakstu var izmantot no Microsoft pieprasītajiem sertifikātiem, ko pieprasa sistēma Windows, un pēc tam atjauniniet uz jaunākajiem saknes sertifikātiem, bet tas pašlaik nav pilnīgi pārbaudīts, un mēs patiešām to neiesakām, kamēr kāds to pārbauda.

Pēc tam jums būs nepieciešams atvērt tīmekļa pārlūkprogrammu un atrast sertifikātus, kas tur droši ir saglabāti. Google Chrome, atveriet Iestatījumi, Papildu iestatījumi un pēc tam Pārvaldīt sertifikātus. Sadaļā Personisks varat viegli noklikšķināt uz pogas Noņemt uz jebkuriem sliktiem sertifikātiem ...

Bet, kad dodaties uz uzticamām saknes sertifikācijas iestādēm, jums būs jānoklikšķina uz Papildu un pēc tam noņemiet atzīmi no visa, ko redzat, lai pārtrauktu atļaujas piešķiršanu šim sertifikātam ...

Bet tas ir ārprāts.

Atveriet logu Advanced Settings (Papildu iestatījumi) un noklikšķiniet uz Reset settings (Atjaunot iestatījumus), lai pilnībā atjaunotu Chrome noklusējuma iestatījumus. Dariet to pašu neatkarīgi no citas pārlūkprogrammas, ko izmantojat, vai pilnībā atinstalējiet, noslaukiet visus iestatījumus un pēc tam instalējiet to vēlreiz.

Ja jūsu dators ir ietekmēts, visticamāk, jums ir labāk veikt pilnīgi tīru Windows instalāciju. Tikai pārliecinieties, ka dublējat savus dokumentus un attēlus un visu to.

Tātad, kā jūs aizsargāt sevi?

Tas ir gandrīz neiespējami pilnīgi aizsargāt sevi, bet šeit ir dažas veselas saprāta vadlīnijas, lai palīdzētu jums:

- Pārbaudiet Superfish / Komodia / Sertifikācijas pārbaudes vietu.

- Iespējojiet pārlūkprogrammā spraudņus, lai atskaņotu spraudņus, kas palīdzēs aizsargāt jūs no visiem nulles dienu Flash un citiem spraudņu drošības caurumiem.

- Esiet patiesi uzmanīgi, ko lejupielādējat, un mēģiniet izmantot Ninītu, kad tas ir absolūti nepieciešams.

- Pievērsiet uzmanību tam, ko jūs noklikšķināt, kad noklikšķināt.

- Apsveriet iespēju izmantot Microsoft uzlaboto mazināšanas pieredzes rīku komplektu (EMET) vai Malwarebytes Anti-Exploit, lai aizsargātu jūsu pārlūkprogrammu un citas svarīgas lietojumprogrammas no drošības caurumiem un nulles dienu uzbrukumiem.

- Pārliecinieties, vai visas jūsu programmatūras, spraudņi un antivīruss paliek atjaunināti, un tas ietver arī Windows atjauninājumus.

Bet tas ir ļoti liels darbs, lai tikai gribētu pārlūkot tīmekli bez nolaupīšanas. Tas ir tāpat kā ar TSA.

Windows ekosistēma ir crapware cavalcade. Un tagad Windows lietotājiem ir bojāta interneta drošība. Microsoft tas ir jālabo.